Акт установки средства электронной подписи

Электронная цифровая подпись (ЭЦП) — обязательный реквизит компьютерного документооборота. Это не просто знак на файле или сообщении, а программное обеспечение, обеспечивающее констатацию подлинности документа и невозможность его искажения. В официальных организациях его установку производят уполномоченные специалисты, чаще всего – представители Удостоверяющего центра. Свидетельством факта и гарантией корректности этого действия является составление акта установки средства электронной подписи.

Законодательный регламент установки средства ЭЦП

Главный законодательный акт, который определяет порядок применения электронной подписи – Федеральный закон «Об электронной подписи» от 06.04.2011 года № 63.

Дополнительные нормативные акты, детализирующие этот документ:

Порядок получения ЭЦП и сертификата ключа ее проверки

Мы уже писали о том, что такое ЭЦП и как её получить. Ниже приводим в кратком содержании очерёдность действий для получения электронно-цифровой подписи и ключа:

Что именно будет делать специалист Удостоверяющего центра

Порядок установки цифровой подписи на компьютере может несколько видоизменяться в зависимости от вида электронной подписи, но чаще всего состоит из таких этапов.

Документы, необходимые для получения сертификата

От ИП-физического лица:

От организации – юрлица:

ВАЖНО! Если ЭЦП планируется использовать в автоматическом режиме, то есть без идентификации по имени, СНИЛС не нужен.

Если нужные персональные данные не будут предоставлены, Удостоверяющий центр откажет в выдаче ЭПЦ и сертификата на его проверку.

Программы для установки ЭЦП

Программное обеспечение для функционирования электронной подписи может быть различным. Сегодня применяются несколько популярных программ для этой цели:

Название и номер средства электронной подписи в обязательном порядке вносятся в акт об установке, если она совершается внешними специалистами.

Структура акта установки средства криптографической защиты

Акт выдается подрядчиками – внешней стороной, привлеченной для установки и настройки работы программного обеспечения по использованию электронной цифровой подписи. В качестве установщиков можно пригласить представителей устанавливающего центра, предоставившего соответствующую программу.

Документ составляется в двух экземплярах – по одному для каждой стороны.

Один из экземпляров должен в течение декады с момента установки электронного ключа быть возвращенным в Удостоверяющий центр.

Как любой официальный документ, данный акт содержит стандартные элементы и данные, которые вносятся туда в каждом конкретном случае.

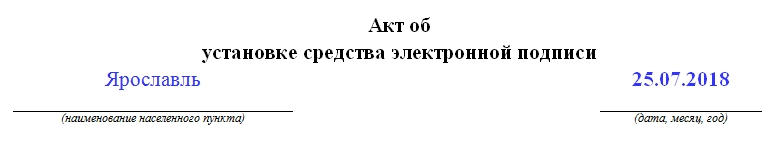

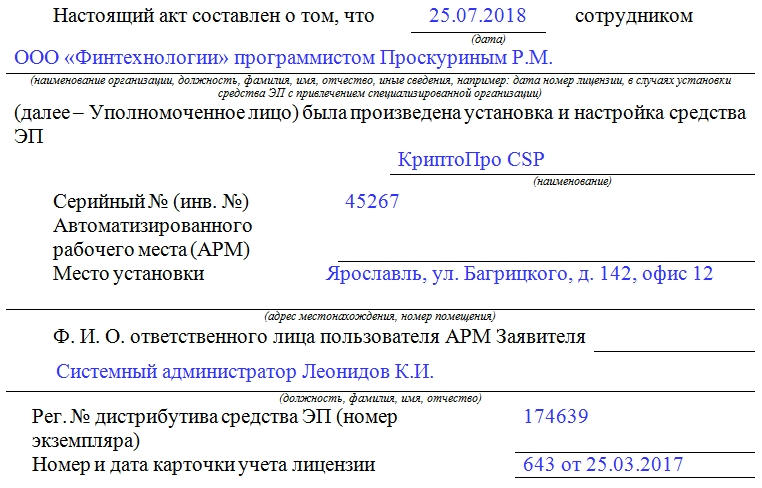

Акт установки скзи криптопро

Зачем нужен акт

Любой официальный образец акта установки средства электронной подписи:

Чем руководствоваться

Можно назвать 3 основных документа, которые регламентируют установку ЭЦП:

Процесс установки ЭЦП может разниться в зависимости от вида подписи, но по окончании всех работ заполняют и выдают акт установки выбранного средства криптографической защиты. Поэтому знать, как заполнить акт установки средства электронной подписи, в первую очередь должен:

Современное ПО для электронной подписи

Сегодня на рынке можно найти различные программы для установки и работы с ЭЦП. Их относительно немного, а вот самые распространённые:

Учтите, что наименование и номер средства электронной подписи сторонние компьютерщики обязательно указывают в рассматриваемом акт об установке.

Содержание акта

Сразу скажем, что универсальный акт установки средства электронной подписи скачать вряд ли где-то получится. Он содержит как стандартные реквизиты, так и особые для каждой ситуации.

Еще раз напомним, что оформить и выдать его на руки обязаны внешние подрядчики. Проще говоря, программисты со стороны. Их привлекают, когда в штате нет своего специалиста по установке и настройке работы ПО для использования электронной подписи.

Акт делают в 2-х экземплярах – для каждой стороны. Причём один из них нужно в течение 10 дней с момента установки электронного ключа вернуть в удостоверяющий центр.

Перед тем как посмотреть пример заполнения акта установки средства электронной подписи, обратите внимание на 4 обязательные группы его реквизитов:

| Стандартные для всех документов реквизиты («шапка») | Название Место составления (город) Дата, месяц и год установки |

| Обязательные сведения | Название устанавливающего центра Наименование ПО (одна из программ электронной подписи) Серийный номер автоматизированного рабочего места Номер экземпляра средства ЭЦП Номер лицензионной карточки устанавливающего центра Отметка о распечатке акта на бумаге. |

Далее по ссылке представлен образец заполнения акта установки средства электронной подписи, который также можно скачать:

Порядок получения СКЗИ «КриптоПро CSP» организациями

Порядок получения СКЗИ

«КриптоПро CSP» организациями

1.1. Настоящий Порядок определяет последовательность действий при получении сторонними организациями лицензионного ключа средства криптографической защиты информации «КриптоПро CSP» (далее – СКЗИ).

1.2. Управление Федерального казначейства по Удмуртской Республике (далее – УФК) предоставляет СКЗИ сторонним организациям в целях обеспечения работы сотрудников этих организаций с электронной подписью (далее – ЭП) в соответствии с договором об обмене электронными документами (далее – Договор), заключенным между данной организацией (далее – Клиент) и УФК (или территориальным отделением УФК).

1.3. СКЗИ передаются в сторонние организации во временное пользование.

1.4. В органе Федерального казначейства СКЗИ получает руководитель организации лично либо сотрудник данной организации по доверенности (далее – доверенное лицо).

1.5. Если организация находится в г. Ижевске, то для получения СКЗИ обращаться следует в УФК по Удмуртской Республике (в отдел режима секретности и безопасности информации (далее – ОРСиБИ).

1.6. Если организация находится за пределами г. Ижевска, то для получения СКЗИ обращаться следует в территориальный отдел (или в отделение) УФК (далее – ТО (ОФК)).

II. Подача документов на получение ключа СКЗИ

2.1. При необходимости получения СКЗИ Клиент предоставляет в орган Федерального казначейства (далее – ФК) пакет документов. Пакет документов в обязательном порядке включает в себя следующие документы:

а) письмо-запрос на передачу лицензионного ключа СКЗИ (приложение №1);

б) доверенность (приложение №2) (предоставляется только при получении СКЗИ доверенным лицом Клиента);

в) акт установки СКЗИ (приложения №3, №4). Акт составляется в двух экземплярах, один экземпляр – для органа ФК, второй – для Клиента.

2.3. Письмо-запрос на передачу лицензионного ключа СКЗИ должно быть составлено на официальном бланке организации, либо с проставлением углового штампа организации, с указанием реквизитов организации.

2.3.1. Письмо должно содержать реквизиты организации, исходящую дату и номер.

2.3.2. Письмо должно быть адресовано в тот ТО (ОФК), в который подаются документы. Если организация находится в г. Ижевске, то письмо адресуется в УФК.

2.3.3. Письмо должно быть подписано руководителем организации (или его замещающим лицом) с указанием должности руководителя и расшифровкой подписи. Подпись должна быть скреплена печатью организации.

2.3.4. В тексте письма должно быть указано наименование сайта сети Интернет, либо территориального органа Федерального казначейства, с которым будет производиться обмен электронными документами.

2.3.5. В тексте письма должны быть указаны реквизиты заключенного Договора об электронном документообороте (дата и номер Договора). Номер Договора должен быть указан тот, который был присвоен при заключении договора в органе ФК.

2.3.6. После указания реквизитов Договора должны быть указаны наименования сторон Договора, т. е. наименование самой организации и наименование органа ФК, с которым этот Договор был заключен.

2.4. Доверенность должна быть подписана руководителем организации (или его замещающим лицом) с указанием должности руководителя и расшифровкой подписи. Подпись должна быть скреплена печатью организации. В доверенности должна быть проставлена дата выдачи доверенности. Доверенность выдается сроком на один месяц. Доверенность не предоставляется, если лицензионный ключ получает руководитель организации лично.

2.5. Акт установки СКЗИ должен быть утвержден руководителем организации (или его замещающим лицом) с расшифровкой подписи и проставлением даты утверждения. Подпись должна быть скреплена печатью организации. Комиссия по составлению акта назначается в самой организации без согласования с органом ФК. Акт должен быть подписан всеми членами комиссии с указанием расшифровки подписей.

2.5.1. В случае получения Клиентом в органе ФК лицензионного ключа СКЗИ «КриптоПро CSP» впервые используется форма акта, приведенная в приложении №3.

2.5.2. В том случае, если Клиент для указанных целей получал в органе ФК лицензионный ключ СКЗИ «КриптоПро CSP» (вер. 2.0), то используется форма акта, приведенная в Приложении 4. При этом в таблице № 2 в столбце «Серийный номер» должен быть проставлен лицензионный ключ СКЗИ «КриптоПро CSP» (вер. 2.0), ранее полученный организацией в территориальном органе ФК.

2.5.3. В тексте акта должно быть указано наименование организации и номер компьютера (инвентарный или заводской), на котором установлены СКЗИ.

2.5.4. На момент предоставления акта в таблице № 1 столбец «Серийный номер» должен быть не заполнен. В это поле впоследствии при получении лицензионного ключа СКЗИ «КриптоПро CSP» (вер. 3.0) проставляется значение этого ключа.

2.6. Если при проверке документов обнаружены ошибки, то весь пакет документов возвращается Клиенту на доработку.

2.7. Орган ФК проверяет, не выдавались ли ранее лицензионные ключи данной организации. Если организация ранее уже получала лицензионные ключи СКЗИ «КриптоПро CSP» (вер. 3.0), то в получении нового ключа будет отказано. Если организация ранее получала лицензионные ключи СКЗИ «КриптоПро CSP» (вер. 2.0) и в акте установки СКЗИ отсутствует пункт об отказе от использования этого ключа, то в получении нового ключа также будет отказано.

III. Получение лицензионного ключа в органе ФК

3.1. После принятия положительного решения о передаче лицензионного ключа СКЗИ, орган ФК передает Клиенту «Карточку учета лицензии для средства криптографической защиты информации «КриптоПро CSP 3» (далее – карточка учета) (Приложение 5).

3.2. При передаче оформляется 2 экземпляра карточки учета. Один экземпляр выдается доверенному лицу Клиента (по доверенности, с проверкой паспортных данных), второй остается в органе ФК. Карточка учета должна быть подписана доверенным лицом Клиента с одной стороны (лицо, принявшее лицензию) с указанием должности и сотрудником органа ФК с другой стороны (ответственное лицо, передавшего СКЗИ). Под каждой подписью должна стоять дата.

3.3. При получении карточки учета доверенное лицо Клиента расписывается в Журнале учета СКЗИ за получение лицензионного ключа.

3.4. При передаче карточки учета в акте установки СКЗИ в таблице №1 заполняется столбец «Серийный номер» для СКЗИ «КриптоПро CSP» (версии 3.0) (в каждом экземпляре акта). Один экземпляр акта возвращается Клиенту, второй остается органе ФК.

IV. Заключительные положения

4.1. При использовании приведенных шаблонов документов слова «Приложение № N» из шапки документов необходимо убрать!

(адрес, телефон, факс)

Управление

Федерального казначейства

по Удмуртской Республике

В связи с организацией рабочего места для обмена электронными документами с [наименование сайта сети Интернет, либо территориального органа Федерального казначейства, с которым будет производиться обмен электронными документами] просим Вас в рамках Договора об электронном документообороте от «___» ___________ 20__ г. № _________, заключенного между [наименование организации] и [наименование территориального органа Федерального казначейства] передать во временное пользование лицензионный ключ для СКЗИ «КриптоПро CSP» (Версия 3.0).

(должность руководителя организации)

Угловой штамп организации

в лице _____________________________________________________________

(Ф. И.О. руководителя организации)

действующего на основании ___________________________________________

настоящей доверенностью уполномочивает гр.____________________________

(паспорт серия ________ № ________, выданный__________________________

получить в УФК по Удмуртской Республике лицензионный ключ для СКЗИ «КриптоПро CSP» (Версия 3.0).

Доверенность выдана сроком на один месяц без права передоверия.

(подпись доверенного лица)

(Ф. И.О. доверенного лица)

(должность руководителя организации)

(Наименование должности руководителя)

«___» ____________________ 20__ г.

установки средств криптографической защиты информации (СКЗИ)

Комиссия в составе

составила настоящий акт о том, что:

на АРМ (системный блок №

установлены необходимые для обмена электронными документами с:

программные средства (Таблица № 1) и проведены работы по вводу их в эксплуатацию.

СКЗИ КриптоПРО CSP вер. 3.0

2) Проверено выполнение требований Инструкции об организации и обеспечении безопасности хранения, обработки и передачи по каналам связи с использованием средств криптографической защиты информации с ограниченным доступом, не содержащей сведений, составляющих государственную тайну, утвержденной приказом Федерального агентства правительственной связи и информации при Президенте Российской Федерации от 01.01.01 г. № 152.

Настоящий акт составлен в 2 экземплярах на __ листе(-ах) каждый.

хртбчмеойе жедетбмшопзп лбъобюекуфчб

рп хмшсопчулпк пвмбуфй

(хжл РП хМШСОПЧУЛПК ПВМБУФЙ)

зПОЮБТПЧБ ХМ., Д. 50/1, хМШСОПЧУЛ, 432011 фЕМЕЖПО: (8422) 42-75-00 ЖБЛУ: (8422) 42-75-25

e-mail: mashbur@simtreas.ru ulyanovsk.roskazna.ru

06.03.2017 № 68-11-55/14-2506

оБ №

тХЛПЧПДЙФЕМА ПТЗБОЙЪБГЙЙ

п ФЙТБЦЙТПЧБОЙЙ улъй «лТЙРФПрТП CSP» 4.0

ч УППФЧЕФУФЧЙЙ У РЙУШНПН жЕДЕТБМШОПЗП ЛБЪОБЮЕКУФЧБ ПФ 10.02.2017 № 07-04-05/11-149 хРТБЧМЕОЙЕ жЕДЕТБМШОПЗП ЛБЪОБЮЕКУФЧБ РП хМШСОПЧУЛПК ПВМБУФЙ РТЙУФХРБЕФ Л ФЙТБЦЙТПЧБОЙА УТЕДУФЧБ ЛТЙРФПЗТБЖЙЮЕУЛПК ЪБЭЙФЩ ЙОЖПТНБГЙЙ «лТЙРФПрТП CSP» ЧЕТУЙЙ 4.0 УВПТЛБ 4.0.9842 (ДБМЕЕ — улъй «лТЙРФПрТП CSP»).

дМС РПМХЮЕОЙС ЧП ЧТЕНЕООПЕ РПМШЪПЧБОЙЕ улъй «лТЙРФПрТП CSP» ОЕПВИПДЙНП РТЕДУФБЧЙФШ ОБ ЙНС ТХЛПЧПДЙФЕМС хжл РП хМШСОПЧУЛПК ПВМБУФЙ РЙУШНП У ХЛБЪБОЙЕН ЖБНЙМЙЙ, ЙНЕОЙ, ПФЮЕУФЧБ Й ДПМЦОПУФЙ МЙГБ, ЛПФПТПНХ чЩ ДПЧЕТСЕФЕ РПМХЮЕОЙЕ ДБООПЗП РТПЗТБННОПЗП РТПДХЛФБ, У ПВСЪБФЕМШОЩН ХЛБЪБОЙЕН ОЕПВИПДЙНПЗП ЛПМЙЮЕУФЧБ МЙГЕОЪЙК (ТБВПЮЙИ НЕУФ) (рТЙМПЦЕОЙЕ № 1).

чЩДБЮБ улъй «лТЙРФПрТП CSP» ВХДЕФ РТПЙЪЧПДЙФШУС пФДЕМПН ТЕЦЙНБ УЕЛТЕФОПУФЙ Й ВЕЪПРБУОПУФЙ ЙОЖПТНБГЙЙ хжл РП хМШСОПЧУЛПК ПВМБУФЙ РП БДТЕУХ З. хМШСОПЧУЛ, ХМ. зПОЮБТПЧБ, Д. 50/1. рТЙ РПМХЮЕОЙЙ ОБЪОБЮЕООЩК чБНЙ УПФТХДОЙЛ ДПМЦЕО ЙНЕФШ РТЙ УЕВЕ РБУРПТФ Й 1 ОПУЙФЕМШ CD-R ЙМЙ DVD-R (ДМС ЪБРЙУЙ ДЙУФТЙВХФЙЧБ РТПЗТБННОПЗП РТПДХЛФБ Й ЬЛУРМХБФБГЙПООПК ДПЛХНЕОФБГЙЙ).

рПУМЕ ЧЧПДБ Ч ЬЛУРМХБФБГЙА РЕТЕДБООПЗП улъй «лТЙРФПрТП CSP» ЧЕТУЙЙ 4.0 Ч чБЫЕК ПТЗБОЙЪБГЙЙ РТПУЙН Ч УТПЛ ОЕ РПЪДОЕЕ 10 ТБВПЮЙИ ДОЕК РТЕДУФБЧЙФШ Ч БДТЕУ хжл РП хМШСОПЧУЛПК ПВМБУФЙ УППФЧЕФУФЧХАЭЙЕ БЛФЩ (рТЙМПЦЕОЙС № № 2, 3).

й.П. ТХЛПЧПДЙФЕМС хРТБЧМЕОЙС жЕДЕТБМШОПЗП ЛБЪОБЮЕКУФЧБ РП хМШСОПЧУЛПК ПВМБУФЙ

ч.и. бОЗЕМПЧ

(8422) 42-75-20

рТЙМПЦЕОЙЕ № 1 Л РЙУШНХ

хжл РП хМШСОПЧУЛПК ПВМБУФЙ

ПФ _________ № ___________

рЙУШНП ПЖПТНМСЕФУС ОБ ВМБОЛЕ пТЗБОЙЪБГЙЙ-ЪБСЧЙФЕМС

| тХЛПЧПДЙФЕМА хРТБЧМЕОЙС жЕДЕТБМШОПЗП ЛБЪОБЮЕКУФЧБ РП хМШСОПЧУЛПК ПВМБУФЙ д.о. юХЗХОЛПЧХ |

п РТЕДПУФБЧМЕОЙЙ УТЕДУФЧБ ЬМЕЛФТПООПК РПДРЙУЙ

хЧБЦБЕНЩК дНЙФТЙК оЙЛПМБЕЧЙЮ!

пТЗБОЙЪБГЙС-ЪБСЧЙФЕМШ (ОБЙНЕОПЧБОЙЕ) Ч УЧСЪЙ У ЪБЛМАЮЕООЩН дПЗПЧПТПН РТЙУПЕДЙОЕОЙС (УПЗМБЫЕОЙС) Л тЕЗМБНЕОФХ хДПУФПЧЕТСАЭЕЗП ГЕОФТБ жЕДЕТБМШОПЗП ЛБЪОБЮЕКУФЧБ ПФ _______ № ________ РТПУЙФ РТЕДПУФБЧЙФШ улъй «лТЙРФПрТП CSP» ЧЕТУЙЙ 4.0 Ч ЛПМЙЮЕУФЧЕ 1 ЫФ. Й МЙГЕОЪЙК ОБ ЕЗП ЙУРПМШЪПЧБОЙЕ Ч ЛПМЙЮЕУФЧЕ __ ЫФ.

мЙГП, ХРПМОПНПЮЕООПЕ ОБ РПМХЮЕОЙЕ ХЛБЪБООЩИ УТЕДУФЧ Й ЬЛУРМХБФБГЙПООПК ДПЛХНЕОФБГЙЙ Л ОЙН, — жйп, ДПМЦОПУФШ, ОБЙНЕОПЧБОЙЕ УФТХЛФХТОПЗП РПДТБЪДЕМЕОЙС.

рТЙМПЦЕОЙЕ: ПРФЙЮЕУЛЙК ОПУЙФЕМШ ЙОЖПТНБГЙЙ ДМС ЪБРЙУЙ ДЙУФТЙВХФЙЧБ.

дПМЦОПУФШ ТХЛПЧПДЙФЕМС

(ХРПМОПНПЮЕООПЗП МЙГБ)

ЙУР. (й.п. жБНЙМЙС)

ФЕМ. 000-00-00

рТЙМПЦЕОЙЕ № 2 Л РЙУШНХ

хжл РП хМШСОПЧУЛПК ПВМБУФЙ

ПФ _________ № ___________

| хфчетцдба | (дПМЦОПУФШ тХЛПЧПДЙФЕМС ПТЗБОЙЪБГЙЙ) | (оБЙНЕОПЧБОЙЕ ПТЗБОЙЪБГЙЙ) | нр | (РПДРЙУШ, жБНЙМЙС й.п.) | «______» __________________ 201__ З. |

бЛФ

ХУФБОПЧЛЙ УТЕДУФЧБ ЬМЕЛФТПООПК РПДРЙУЙ

| (ОБЙНЕОПЧБОЙЕ ОБУЕМЕООПЗП РХОЛФБ) | (ДБФБ) |

| оБУФПСЭЙК БЛФ УПУФБЧМЕО П ФПН, ЮФП | УПФТХДОЙЛПН | ||

| (ДБФБ) | |||

| (ОБЙНЕОПЧБОЙЕ ПТЗБОЙЪБГЙЙ, ДПМЦОПУФШ, ЖБНЙМЙС, ЙНС, ПФЮЕУФЧП, ЙОЩЕ УЧЕДЕОЙС (ОБРТЙНЕТ ДБФБ ОПНЕТ МЙГЕОЪЙЙ, Ч УМХЮБСИ ХУФТБОПЧЛЙ УТЕДУФЧБ ьр У РТЙЧМЕЮЕОЙЕН УРЕГЙБМЙЪЙТПЧБООПК ПТЗБОЙЪБГЙЙ)) | |||

(ДБМЕЕ — хРПМОПНПЮЕООПЕ МЙГП) ВЩМБ РТПЙЪЧЕДЕОБ ХУФБОПЧЛБ Й ОБУФТПКЛБ УТЕДУФЧБ ьр

| (ОБЙНЕОПЧБОЙЕ) |

| уЕТЙКОЩК № (йОЧ. № ) бтн | |

| нЕУФП ХУФБОПЧЛЙ | |

| (БДТЕУ НЕУФПОБИПЦДЕОЙС, ОПНЕТ РПНЕЭЕОЙС) | |

| жйп ПФЧЕФУФЧЕООПЗП МЙГБ РПМШЪПЧБФЕМС бтн ъБСЧЙФЕМС | |

| (ДБМЕЕ — РПМШЪПЧБФЕМШ УТЕДУФЧБ ьр) | |

| (ДПМЦОПУФШ, ЖБНЙМЙС, ЙНС, ПФЮЕУФЧП) | |

| тЕЗ. № ДЙУФТЙВХФЙЧБ ьр (ОПНЕТ ЬЛЪЕНРМСТБ) | |

| оПНЕТ Й ДБФБ ЛБТФПЮЛЙ ХЮЕФБ МЙГЕОЪЙЙ | |

тБЪНЕЭЕОЙЕ бтн ъБСЧЙФЕМС, ИТБОЕОЙЕ ЛМАЮЕЧЩИ ОПУЙФЕМЕК, ПИТБОБ РПНЕЭЕОЙК ПТЗБОЙЪПЧБОЩ ХУФБОПЧМЕООЩН РПТСДЛПН.

пВХЮЕОЙЕ РТБЧЙМБН ТБВПФЩ УП УТЕДУФЧПН ьр Й РТПЧЕТЛБ ЪОБОЙК ОПТНБФЙЧОП РТБЧПЧЩИ БЛФПЧ Й ЬЛУРМХБФБГЙПООПК Й ФЕИОЙЮЕУЛПК ДПЛХНЕОФБГЙЙ Л ОЕНХ РТПЧЕДЕОЩ. хУМПЧЙС ДМС ЙУРПМШЪПЧБОЙС УТЕДУФЧБ ьр, ХУФБОПЧМЕООЩЕ ЬЛУРМХБФБГЙПООПК Й ФЕИОЙЮЕУЛПК ДПЛХНЕОФБГЙЕК Л УТЕДУФЧХ ьр УПЪДБОЩ. хУФБОПЧМЕООПЕ Й ОБУФТПЕООПЕ УТЕДУФЧП ьр ОБИПДЙФУС Ч ТБВПФПУРПУПВОПН УПУФПСОЙЙ.

оБУФПСЭЙК БЛФ УПУФБЧМЕО Ч 2 ЬЛЪЕНРМСТБИ ОБ 2 МЙУФБИ:

ьЛЪ.1 — Ч дЕМП № _________.

ьЛЪ.2 — Ч пФДЕМ ТЕЦЙНБ УЕЛТЕФОПУФЙ Й ВЕЪПРБУОПУФЙ ЙОЖПТНБГЙЙ хРТБЧМЕОЙС жЕДЕТБМШОПЗП ЛБЪОБЮЕКУФЧБ РП хМШСОПЧУЛПК ПВМБУФЙ.

| / | / | |||

| (ДПМЦОПУФШ хРПМОПНПЮЕООПЗП МЙГБ) | (РПДРЙУШ) | (жБНЙМЙС й.п.) | ||

| / | / | |||

| (ДПМЦОПУФШ ПФЧЕФУФЧЕООПЗП МЙГБ РПМШЪПЧБФЕМС бтн ЪБСЧЙФЕМС) | (РПДРЙУШ) | (жБНЙМЙС й.п.) |

рТЙМПЦЕОЙЕ № 3 Л РЙУШНХ

хжл РП хМШСОПЧУЛПК ПВМБУФЙ

ПФ _________ № ___________

бЛФ ХОЙЮФПЦЕОЙС УТЕДУФЧБ ЬМЕЛФТПООПК РПДРЙУЙ

| «____» ___________ 201_ ЗПДБ |

| лПНЙУУЙС | |

| (ХЛБЪЩЧБЕФУС ОБЙНЕОПЧБОЙЕ ПТЗБОЙЪБГЙЙ) | |

| Ч УПУФБЧЕ: | |

| ж.й. п., ДПМЦОПУФШ ЮМЕОПЧ ЛПНЙУУЙЙ | |

УПУФБЧЙМБ ОБУФПСЭЙК БЛФ П ФПН, ЮФП ОБ УЙУФЕНОПН ВМПЛЕ У УЕТЙКОЩН (ЙОЧЕОФБТОЩН) ОПНЕТПН № _______________ РТПЙЪЧЕДЕОП ХОЙЮФПЦЕОЙЕ «хЛБЪЩЧБЕФУС ОБЙНЕОПЧБОЙЕ УТЕДУФЧБ ьр» УЕТЙКОЩК ОПНЕТ ДЙУФТЙВХФЙЧБ (ОПНЕТ ЬЛЪЕНРМСТБ)______________, РХФЕН ХДБМЕОЙС РТПЗТБНН ЮЕТЕЪ «рБОЕМШ ХРТБЧМЕОЙС» — «хУФБОПЧЛБ Й ХДБМЕОЙЕ РТПЗТБНН» Й ХФЙМЙФХ ПЮЙУФЛЙ ЛПНРШАФЕТБ ПФ ОЕ ХДБМЕООЩИ ЬМЕНЕОФПЧ РТПДХЛФПЧ «ХЛБЪБФШ ОБЙНЕОПЧБОЙЕ ХФЙМЙФЩ». рТПЙЪЧЕДЕОП ХОЙЮФПЦЕОЙЕ ДЙУФТЙВХФЙЧБ РТПЗТБНН Й ДПЛХНЕОФБГЙЙ Л УТЕДУФЧХ ьр «ХЛБЪБФШ ОБЙНЕОПЧБОЙЕ УТЕДУФЧБ ьр» РХФЕН ЖЙЪЙЮЕУЛПЗП ХОЙЮФПЦЕОЙС ПФЮХЦДЕООПЗП ЙМЙ ПРФЙЮЕУЛПЗП ОПУЙФЕМС ЙОЖПТНБГЙЙ.

лБТФПЮЛБ ХЮЕФБ МЙГЕОЪЙЙ УТЕДУФЧБ ьр «ХЛБЪБФШ ОБЙНЕОПЧБОЙЕ УТЕДУФЧБ ьр» ЧЕТУЙЙ «ХЛБЪБФШ ЧЕТУЙА УТЕДУФЧБ ьр» ПФ _______ № ____ РПДЗПФПЧМЕОБ Л ЧПЪЧТБФХ Ч «ХЛБЪБФШ ПТЗБО жЕДЕТБМШОПЗП ЛБЪОБЮЕКУФЧБ».

оБУФПСЭЙК БЛФ УПУФБЧМЕО Ч 2-И ЬЛЪЕНРМСТБИ ОБ 1 МЙУФЕ ЛБЦДЩК.

Привет из прошлого: кто, что и зачем пишет в журнале учета СКЗИ

Скорее всего, вы знаете, что учет СКЗИ регламентирован «Инструкцией об организации и обеспечении безопасности хранения, обработки и передачи по каналам связи с использованием средств криптографической защиты информации с ограниченным доступом, не содержащих сведений, составляющих государственную тайну». Этот документ невиданной силы утвержден приказом Федерального агентства правительственной связи и информации при президенте Российской Федерации (ФАПСИ) от 13.06.2001 № 152.

Тогда, 20 лет назад, сертифицированные СКЗИ применялись крайне редко, а большинство организаций не имели такой разрозненной и распределенной по всей стране ИТ-инфраструктуры. В итоге инструкция, например, до сих пор не предусматривает возможность удаленной передачи ключей шифрования, а журнал учета требуется хранить в отдельном помещении. Вести учет в электронном виде можно, но только с применением квалифицированной ЭП (учет СКЗИ в электронном виде – это тема для отдельной статьи, и об этом мы поговорим следующий раз), либо сопровождать каждое действие соответствующими актами.

Кто и как ведет учет

Если организация является обладателем конфиденциальной информации, то ей, скорее всего, требуется обеспечить безопасную передачу, обработку и хранение этой информации с помощью СКЗИ. К слову, к последним инструкция относит как сами программные или аппаратно-программные средства, так и информацию, необходимую для их работы, ключи, техническую документацию.

Организует и контролирует все работы с СКЗИ орган криптографической защиты (ОКЗ). Это может быть как структурное подразделение (или конкретный сотрудник) внутри организации (обладателе конфиденциальной информации), так и внешний подрядчик (например, сервис-провайдер).

В первом случае организация должна издать приказ о создании ОКЗ, определить его структуру и обязанности сотрудников. Например:

начальник отдела занимается организацией и совершенствованием системы управления работой своих сотрудников;

администратор безопасности обеспечивает сохранность информации, обрабатываемой, передаваемой и хранимой при помощи средств вычислительной техники.

Все работники, которые занимаются установкой и настройкой СКЗИ и в принципе имеют к ним доступ, должны быть внесены в приказ и ознакомлены с ним. Для каждой должности нужно разработать должностную инструкцию и ознакомить пользователей с порядком применения СКЗИ.

В итоге перечень необходимых документов состоит из:

приказа о создании ОКЗ;

утвержденных форм журналов учета;

шаблонов заявлений, актов;

инструкции для пользователей по работе с СКЗИ.

Мы помним, что по всем СКЗИ должен вестись поэкземплярный учет, а их движение (формирование, выдача, установка, передача, уничтожение) должно быть документально подтверждено. Для этого и обладатель конфиденциальной информации, и орган криптографической защиты должны вести журналы (каждый свой) поэкземплярного учета СКЗИ, эксплуатационной и технической документации к ним, ключевых документов.

Но если орган криптографической защиты информации – это структурное подразделение организации, на его плечи ложится ведение обоих журналов. Дело в том, что в этом случае организация не только является обладателем конфиденциальной информации, но и выполняет часть функций ОКЗ. Например, крупные холдинги, как правило, выделяют в своем составе ИТ-компанию, которая в том числе отвечает за информационную безопасность с использованием СКЗИ. Она ведет все журналы и сопутствующую документацию и является для своего холдинга поставщиком услуг.

Если услуги оказывает сервис-провайдер, то он заполняет журнал учета для органа криптографической защиты, а организация – журнал для обладателя конфиденциальной информации.

Вы еще тут? Надеемся, не запутались!

Журналы учета хранятся в течение 5 лет. Сами СКЗИ и документация к ним должны находиться за семью замками в специальном помещении, а доступ туда могут иметь только сотрудники ОКЗ.

Операции с СКЗИ: взятие на учет

Рассмотрим порядок учета на конкретном примере (данные в таблицах ниже вымышленные все совпадения случайны). Организация N – обладатель конфиденциальной информации – хочет использовать СКЗИ компании «КриптоПро». При этом организация N не готова создавать у себя ОКЗ и обращается к сервис-провайдеру, который будет предоставлять ей соответствующие услуги. Итак, для начала вендор ПАК должен предоставить организации N исходные данные для учета. Выглядит это так:

Предмет

Данные

с/н лицензии СКЗИ

т/н № 44313 от 22.02.2020

Формуляр СКЗИ «КриптоПро CSP» версии 4.2

Диск CD-ROM с дистрибутивом СКЗИ

В 1–6 графы журнала поэкземплярного учета должна попасть информация о:

диске с дистрибутивом;

серийном номере лицензии на СКЗИ.

После заполнения всех этих данных СКЗИ выдаются пользователям, то есть тем работникам в организации, для которых они закупались. Это может быть как сотрудник бухгалтерии, который применяет ЭП для подписания и отправки документов, так и другой ответственный специалист, взявший на себя обязательства по сохранности СЗКИ.

На этом этапе заполняются 7 и 8 графы журнала (кому и когда выдается СКЗИ – с обязательной росписью пользователя). Если возможности расписаться в журнале нет, то можно заполнить акт передачи, где в свободной форме указывается, кто (администратор безопасности) и кому (пользователю) передает СКЗИ. При этом обе стороны расписываются, а номер акта вносится в 8 графу («Дата и номер сопроводительного письма»).

В 9 графу записывается имя сотрудника, производившего установку СКЗИ. Чаще всего это делает специалист технической поддержки, который также является администратором безопасности. Но это может быть и пользователь, если он обладает соответствующими навыками и правами доступа в сеть. В 11 графе указывается серийный номер материнской платы или номер опечатывающей пломбы системного блока.

Если сотрудник, который производил установку, уволился, то СКЗИ нужно изъять и составить акт, в котором указывается предмет и способ изъятия (например, удаление ключевой информации с носителя). Все это фиксируются в 12, 13, 14 графах.

При уничтожении СКЗИ также составляется соответствующий акт. В нем должны быть указаны предмет и способ уничтожения. Программные СКЗИ стирают с носителя ключевой информации (чистка реестра), а ПО деинсталлируют. С аппаратных СКЗИ можно удалить ключевую информацию либо уничтожить их физически.

Ниже пример журнала, заполненного организацией – обладателем конфиденциальной информации. ООО «Компания» – это сервис-провайдер, который выполняет функции органа криптографической защиты для организации.

Заглянуть в журнал учета

Журнал учета СКЗИ для органа криптографической защиты во многих пунктах перекликается с аналогичным документом для организации и заполняется по такому же принципу, поэтому не будем подробно останавливаться на его разборе. В примере ниже ООО «Организация» – это обладатель конфиденциальной информации, который воспользовался услугами сервис-провайдера.

Заглянуть в журнал еще раз

Что в итоге?

Сложно не согласиться с тем, что все эти требования уже давно морально устарели и Инструкция нуждается в актуальных корректировках, но пока мы вынуждены выполнять требования ее текущей редакции. Обратите внимание, что для ведения журнала поэкземплярного учета СКЗИ в электронном виде требуется подписывать документы только квалифицированной ЭП либо сопровождать каждое действие соответствующими актами. Если же речь идет о физическом документе, то все данные и подписи должны быть внесены в него всеми ответственными лично.

Безусловно, учет СКЗИ – это только один из множества обязательных к исполнению процессов, описанных в документе. В будущем мы постараемся подробно описать процесс опломбирования СКЗИ, технологию их уничтожения и многое другое.

Надеемся, эта памятка была для вас полезной.

Автор: Никита Никиточкин, администратор реестра СКЗИ Solar JSOC «Ростелеком-Солар»