AhMyth. Создаем RAT для Android с помощью простого конструктора

Содержание статьи

Термином RAT (Remote Access Tool) принято называть утилиты удаленного администрирования. Они могут использоваться в благих целях по своему прямому назначению, как, например, знаменитый TeamViewer, а могут устанавливаться злодеями в глубокой тайне от пользователя. В подобных случаях RAT нередко расшифровывают как Remote Access Trojan, и прямой перевод английского слова rat — «крыса» — тут приходится как нельзя кстати.

AhMyth RAT (Remote Access Trojan) — это приложение с открытым исходным кодом, в настоящее время находится на стадии бета-версии. Программа ориентирована на пользователей Windows, но на GitHub можно найти исходники и для Unix-подобных платформ.

AhMyth RAT состоит из двух компонентов.

Серверное приложение, с помощью которого можно управлять зараженным устройством и генерировать файлы APK с вредоносным кодом. Создано оно на Electron framework — фреймворке, разработанном в GitHub для создания простых графических приложений.

Клиентский APK, содержащий вредоносный код, который позволяет получить удаленный доступ к зараженному устройству. То есть наш APK будет выполнять функции бэкдора.

Установка AhMyth RAT

Серверная часть устанавливается очень просто, тем более автор выложил в свободный доступ бинарники программы. Но при желании можно скомпилировать ее из исходников. Лично я проводил свои тесты на машине под управлением Windows 10.

Создаем зараженный APK

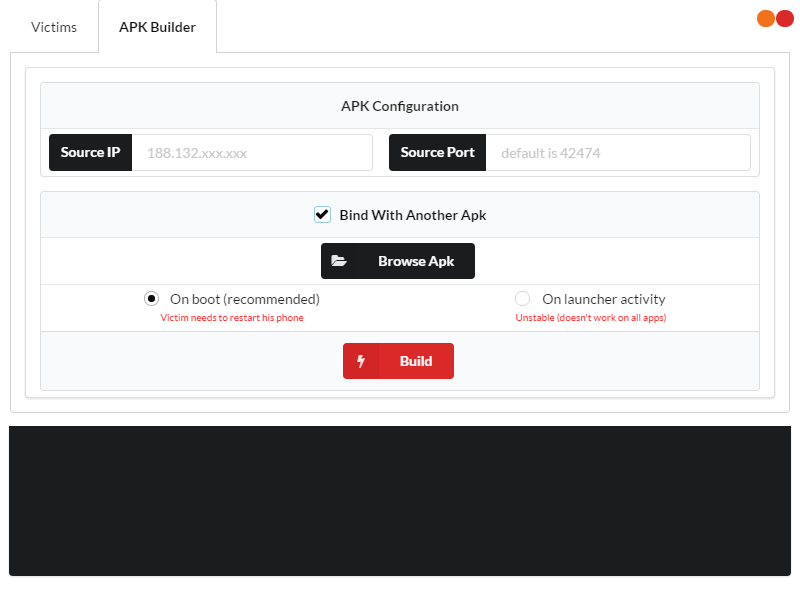

Чтобы создать файл APK для Android, открой вкладку APK Builder. Внешний вид конструктора вредоносных мобильных приложений показан на следующей иллюстрации.

Вкладка с конструктором APK

Вкладка с конструктором APK

Пользоваться этим инструментом очень просто. В окне Source IP мы прописываем IP-адрес атакующей машины (этот адрес потом легко вычисляется при исследовании вредоноса). В поле Source Port ты можешь указать порт, который будет зарезервирован машиной для прослушивания подключений. По умолчанию используется порт 42 474.

WARNING

Помни, что распространение вирусов и вредоносных программ — незаконное действие и влечет за собой уголовную ответственность. Вся информация предоставлена исключительно в ознакомительных целях. Ни редакция, ни автор не призывают к использованию полученных знаний в практических целях и не несут ответственности за любой возможный вред, причиненный материалом.

Без использования дополнительной опции Bind With Another Apk ты сгенерируешь мобильное приложение только с вредоносным кодом. И это практически бесполезно, поскольку заставить юзера установить такую программу можно разве что под пытками.

Но есть проверенный способ создания малвари, который используют все продвинутые вирмейкеры: найти в интернете какой-нибудь APK и склеить его с вредоносом. Для этого поставь флажок Bind With Another Apk, выбери нужный APK и укажи метод интеграции вредоноса в телефон. Есть два метода: при запуске зараженного APK или при перезагрузке телефона после установки RAT. Авторы программы рекомендуют второй вариант.

Продолжение доступно только участникам

Вариант 1. Присоединись к сообществу «Xakep.ru», чтобы читать все материалы на сайте

Членство в сообществе в течение указанного срока откроет тебе доступ ко ВСЕМ материалам «Хакера», позволит скачивать выпуски в PDF, отключит рекламу на сайте и увеличит личную накопительную скидку! Подробнее

Как создать RAT для Android

Термином RAT (Remote Access Tool) принято называть утилиты удаленного администрирования. Они могут использоваться в благих целях по своему прямому назначению, как, например, популярный TeamViewer, а могут устанавливаться хакерами в тайне от пользователя.

В подобных случаях RAT нередко расшифровывают как Remote Access Trojan, и прямой перевод английского слова rat — «крыса» — тут приходится как нельзя кстати.

Как создать RAT для Android

AhMyth RAT (Remote Access Trojan) — это приложение с открытым исходным кодом, в данный момент находится на стадии бета-версии. Инструмент ориентирован на пользователей ОС Windows, но на GitHub можно скачать исходники AhMyth и для Unix-подобных платформ.

Программа для создания RAT для Android AhMyth состоит из двух компонентов.

Установка AhMyth RAT

Серверная часть устанавливается очень просто, тем более автор RAT-конструктора выложил в свободный доступ бинарники. Но при желании можно скомпилировать ее из исходников. В моем случае тесты проходили на компьютере с Windows 10.

Для работы утилиты необходима уставленная на компьютер виртуальная машина Java. Скачать ее можно с официального сайта Java. После этого надо скачать бинарники самой AhMyth. Их вы можете найти в официальном репозитории проекта на GitHub, вкладка Assets. Во время скачивании рекомендую вырубить антивирус, чтобы его не хватил приступ от происходящего.

Создание зараженного APK

Чтобы создать файл APK для Android, откройте вкладку APK Builder. Внешний вид конструктора для создания RAT для Android показан ниже:

Вкладка с конструктором APK

Вкладка с конструктором APK

Пользоваться конструктором AhMyth RAT очень легко. В окне Source IP надо ввести IP-адрес атакующей машины (этот адрес потом легко вычисляется \ при криминалистическом анализе вредоноса). В поле Source Port можно указать порт, который будет зарезервирован машиной для прослушивания подключений. По умолчанию используется порт 42 474.

Есть также опция Bind With Another Apk, которая позволяет склеить APK-файл с другим приложением.

Для этого надо отметить флажок Bind With Another Apk, выбрать необходимый APK и указать метод интеграции вредоноса в телефон. Есть два метода: при запуске зараженного APK или при перезагрузке телефона после установки RAT. Авторы программы рекомендуют второй вариант.

Осталось нажать кнопку Build — по умолчанию зараженный файл сохраняется в папку:

Распространение RAT для Android

Как распространяются собранные таким методом вредоносы — это отдельная тема для дискуссий. Отмечу только, что в Google Play регулярно обнаруживают зараженные RAT программы и столь же регулярно их оттуда выпиливают, что не мешает малвари появляться в этом каталоге снова. Кроме того, методы социальной инженерии никто не отменял. Но имейте ввиду, что для активации RAT после установки приложения обязательно нужно запустить или перезагрузить зараженное устройство (в зависимости от настроек билдера).

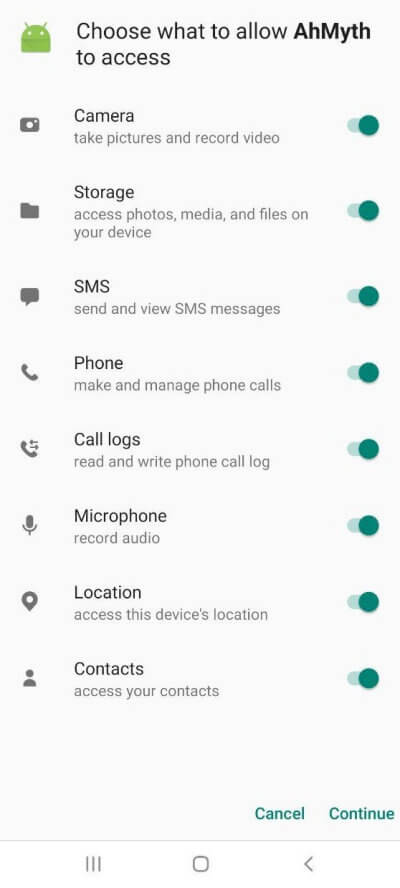

Запуск RAT ahmyth на устройстве

Запуск RAT ahmyth на устройстве

Для успеха также требуется, чтобы в настройках целевого устройства был отключен параметр «Установка только из доверенных источников».

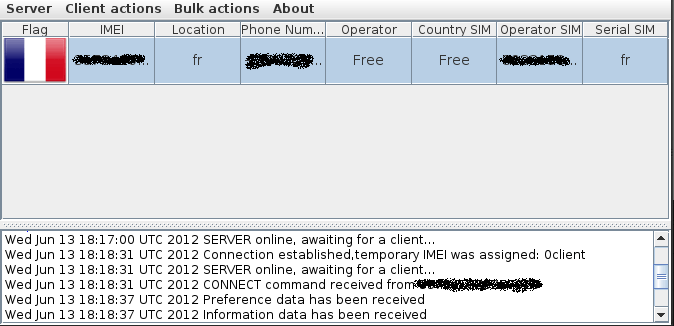

Соединение с зараженным устройством

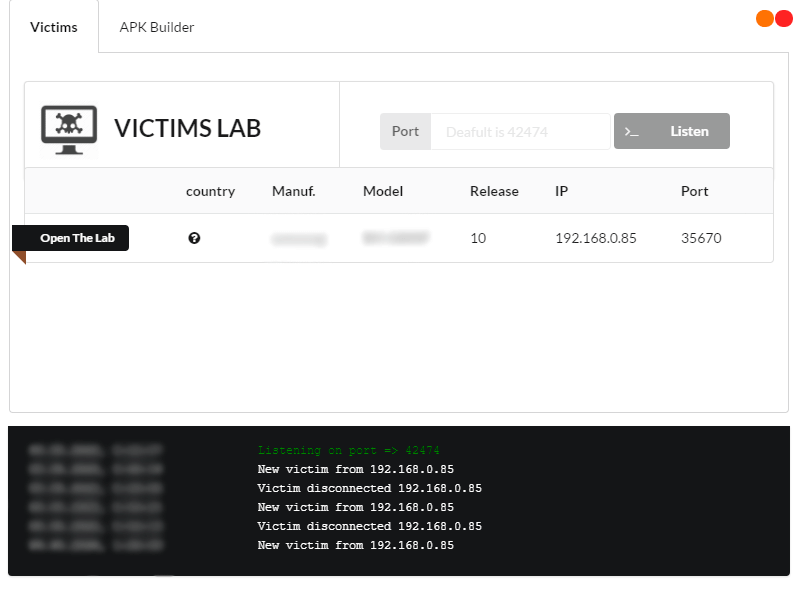

Теперь нужно перейти во вкладку Victims и вбить в поле тот же порт, что мы указывали раньше, чтобы сервер ждал подключений от зараженных устройств. Опять же если вы ничего не меняли при сборке APK, то ничего не надо указывать и здесь.

Нажимаем на Listen, и, если наш APK успешно заразил мобильное устройство, мы увидим новое подключение.

Доступные устройства в AhMyth

Доступные устройства в AhMyth

Программа также логирует все действия в консоли, расположенной в нижней части окна. Значения колонок журнала в целом очевидны.

Теперь пора переходить к активным действиям — для этого смело нажимаем на кнопку Open The Lab.

Использование RAT AhMyth

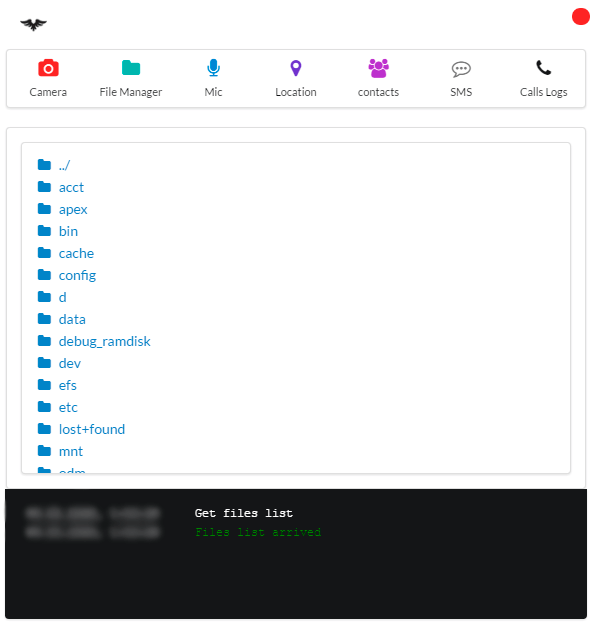

Нашему вниманию будет предложено меню из семи пунктов, которое открывает доступ к разным функциям программы.

Камера

Для начала заглянем в раздел Camera. Выберите камеру: фронталку (Front) или основную (Back) — и можете сделать снимок нажатием на кнопку Snap. Правда, у меня почему-то не получилось толком сфотографировать, хотя все мои камеры на устройстве были успешно инициализированы.

Камера работает в AhMyth

Камера работает в AhMyth

Файловый менеджер

Файловый менеджер здесь не такой продвинутый, как в других RAT для Андроид и Windows, однако все равно это очень полезная вещь. С его помощью можно как минимум скачивать нужные нам файлы с зараженного устройства. Как видите, начальная директория — это корневой каталог, к которому есть доступ только с правами администратора.

Файловый менеджер ahmyth

Файловый менеджер ahmyth

Микрофон

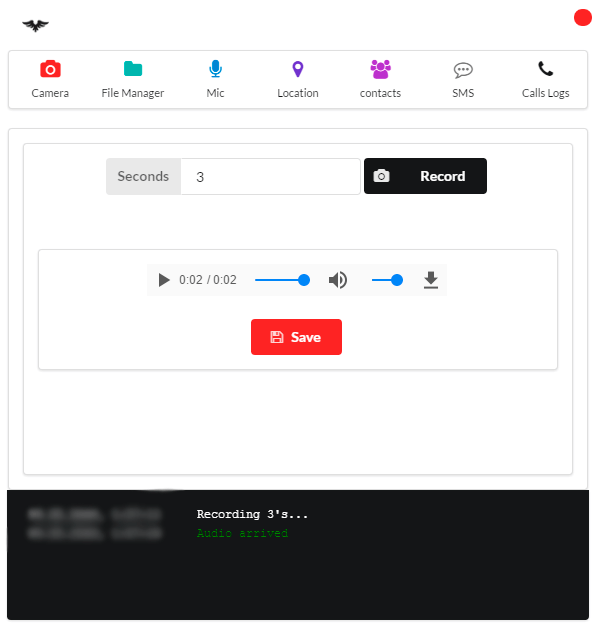

Эта функция позволяет использовать микрофон устройства в фоновом режиме и записать все, что «слышит» телефон в течение указанного времени (в окне Seconds нужно числом задать продолжительность записи в секундах). Далее жмем Record и ждем. Полученный файл можно прослушать прямо в окне программы или сохранить себе на машину.

Работа с микрофоном

Работа с микрофоном

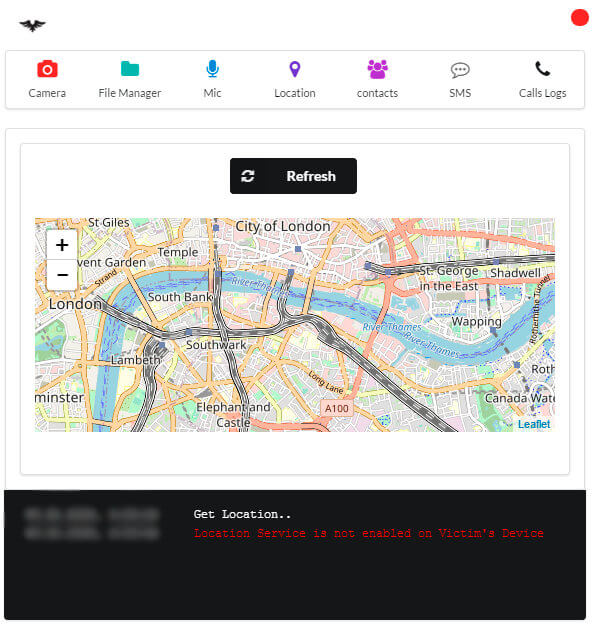

Геопозиция

На мой взгляд, это самая интересная возможность AhMyth. Если на инфицированном устройстве включена передача геоданных, вы сможете узнать геопозицию человека с точностью до десяти метров. Известно, что неопытные пользователи очень редко вспоминают об этом параметре и оставляют его включенным. Плюс некоторые приложения (те же карты), использующие передачу геоданных, когда-нибудь да заставят человека включить эту функцию.

Геопозиция пользователя

Геопозиция пользователя

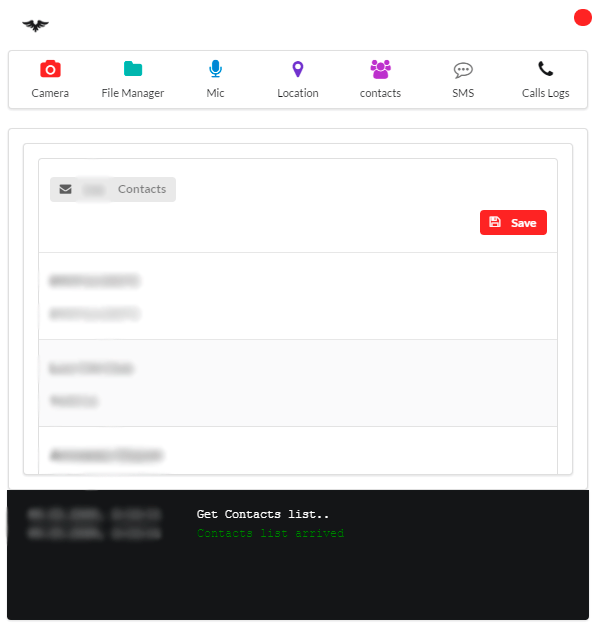

Контакты

С помощью этой функции можно вытащить весь список контактов, которые записаны в телефоне. Есть возможность скачать весь список контактов себе на машину.

Получение списка контактов

Получение списка контактов

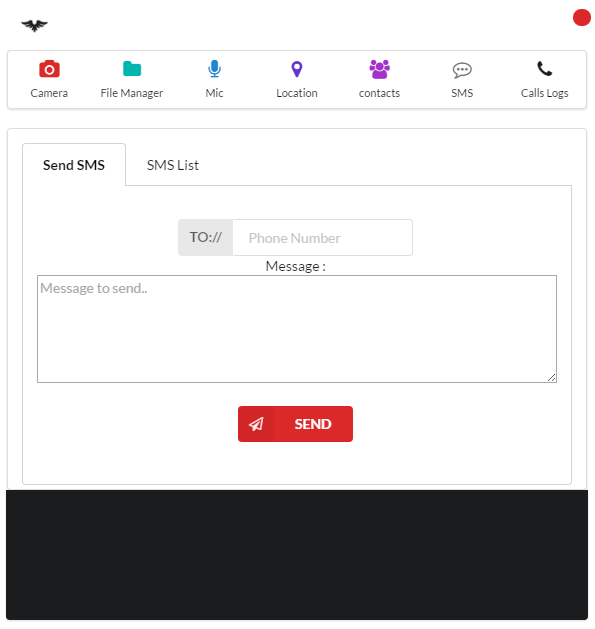

Еще один очень любопытный раздел. С его помощью можно отправить кому-то SMS или просмотреть и скачать все сообщения, которые пришли на это устройство.

Чтобы отправить SMS, перейдите на вкладку Send SMS, укажите номер телефона получателя (поле TO://), а в поле Message введите желаемый текст сообщения. После этого останется только нажать на кнопку SEND.

Эта функция может быть использована для сброса паролей учетных записей владельца зараженного устройства, например, для взлома «Вконтакте» или Instagram.

Можно отправить сообщение любому получателю

Можно отправить сообщение любому получателю  Просмотр списка сообщений

Просмотр списка сообщений

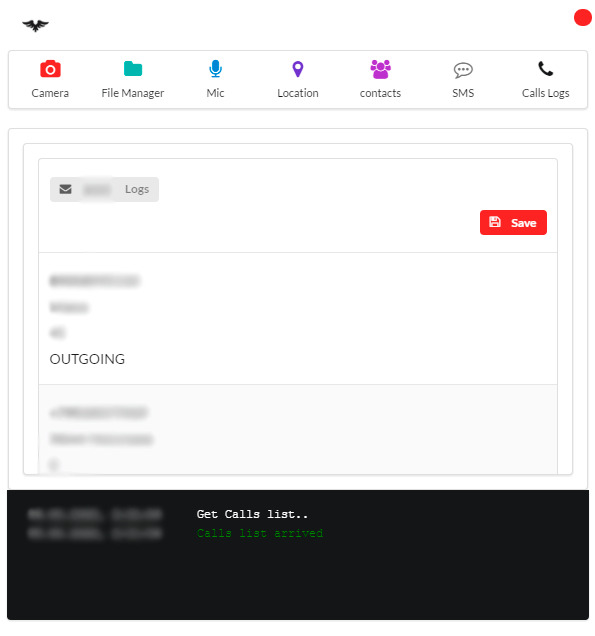

Журнал вызовов

Этот раздел дает возможность просмотреть список телефонных вызовов. Тут представлено четыре блока информации о каждом вызове: номер, с которым связывалось зараженное устройство; название контакта, к которому привязан этот номер на зараженном устройстве; время длительности вызова (в секундах); тип вызова (входящий или исходящий).

Журнал вызовов

Журнал вызовов

Очень полезный инструмент.

Как защититься от RAT на Андроид?

Как бы банально это ни звучало, никогда не давайте свой телефон в чужие руки и не устанавливайте сомнительные приложения. На самом деле это практически единственный способ обеспечить собственную безопасность и защититься от RAT на Android. И конечно же, всегда обращайте внимание на предупреждения системы о возможном вреде, который может причинить устройству скачанное приложение.

Заключение

Надеюсь, что вы будете использовать утилиту AhMyth RAT только в исследовательских целях на своих личных устройствах. Не забывайте: «Чем больше сила, тем больше и ответственность»!

? 10 лучших хакерских приложений для Android

Некоторые из описанных приложений требуют прав root и/или являются платными.

1. AndroRAT

Это бесплатное клиент-серверное Java-приложение с открытым исходным кодом. Его разработала команда из 4 человек для университетского проекта по удаленному управлению системой Android с целью извлечения интересующей информации.

Функциональные возможности программы включают получение журналов вызовов, контактов и связанной с ними информации, сообщений, местоположения, фотографий, видео, звука с микрофона и многого другого.

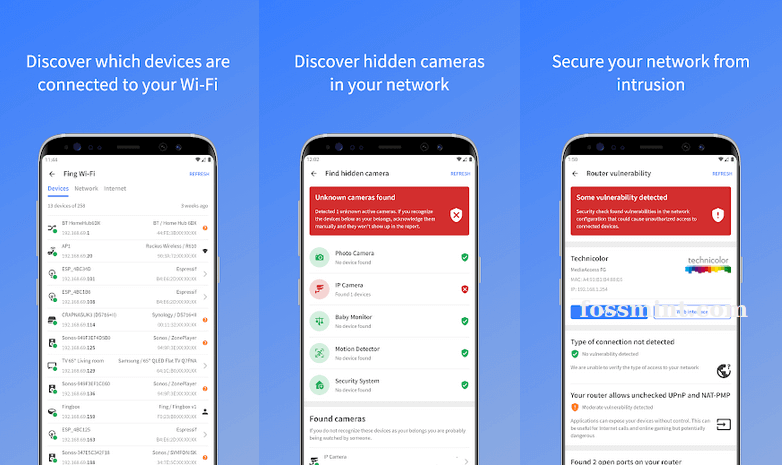

2. Fing

Этот сетевой сканер использует запатентованную технологию. Он помогает обнаружить и идентифицировать все устройства, подключенные к сети Wi-Fi, а также проанализировать уязвимости маршрутизаторов.

Бесплатная версия хорошо подходит для сбора сводной информации о сети: например, о скрытых камерах, использовании полосы пропускания, блокировке злоумышленников и настройке родительского контроля. Если вам недостаточно базовых функций, ознакомьтесь с премиум-версией, в которой разблокированы расширенные возможности.

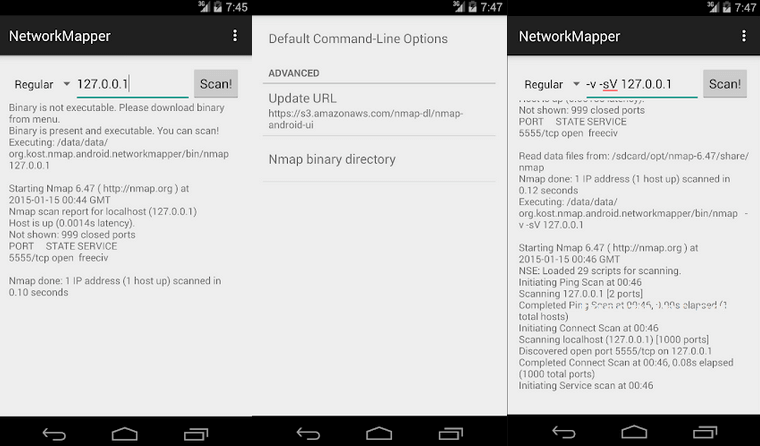

3. Nmap

Network Mapper (Nmap) является бесплатным неофициальным Android-клиентом популярного сканера Nmap, с помощью которого вы можете обнаружить хосты, протоколы, открытые порты и службы, а также их конфигурацию и уязвимости в сетях.

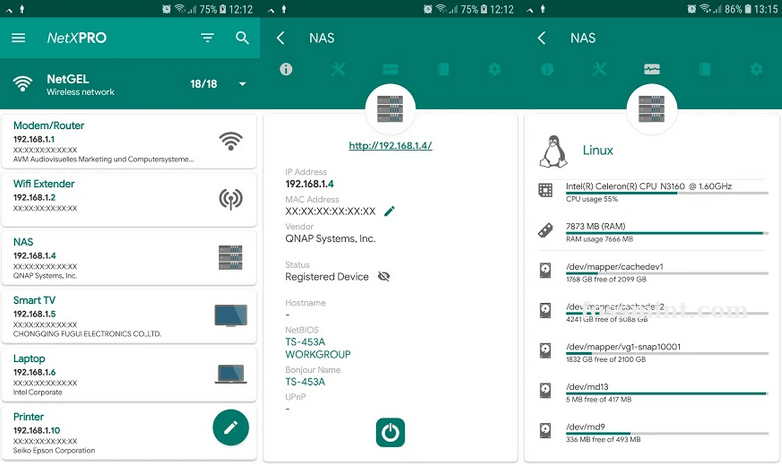

4. NetX Network Tools PRO

NetX – платный инструмент анализа сети для получения IP-адреса, MAC-адреса, имени NetBIOS, уровня сигнала мобильной сети, шлюза, маски и т. д.

5. zANTI Mobile Penetration Testing Tool

zANTI считается одним из самых популярных приложений для взлома Android, которое может быть использовано для идентификации и моделирования методов мобильных атак и реальных эксплойтов.

6. PortDroid – Network Analysis Kit & Port Scanner

Приложение для анализа сети, предназначенное для сетевых администраторов, пентестеров и хакеров, которым к их джентльменскому набору (ping, traceroute, DNS-поиск, обратный IP-поиск, сканирование портов и Wake-On-Lan) требуется дополнительный помощник.

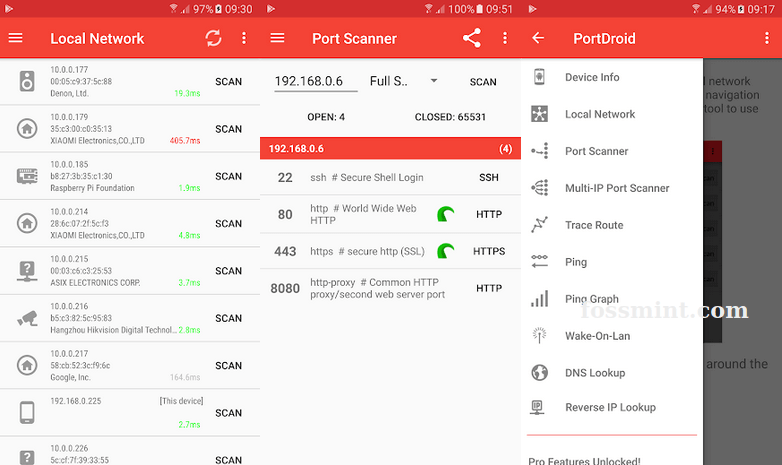

7. Sniffer Wicap 2 Pro

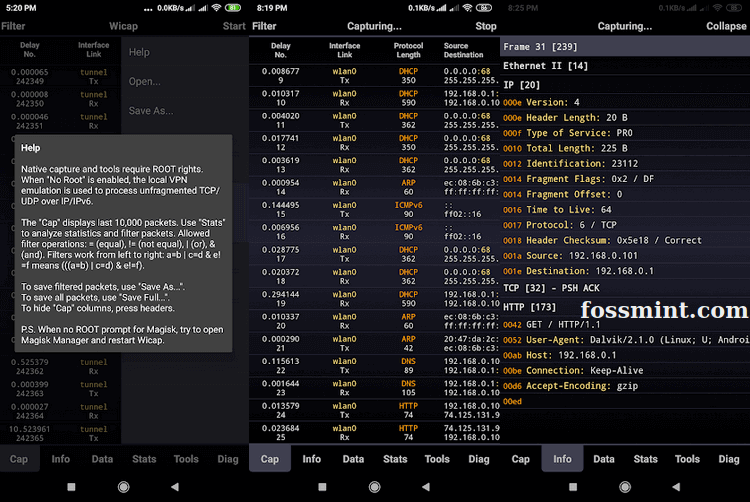

8. Hackode

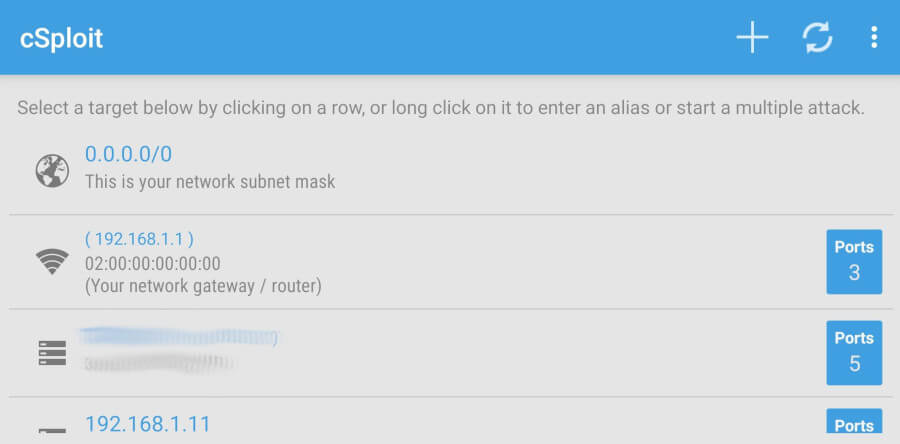

9. cSploit

Это мощный пакет сетевого анализа и проникновения, разработанный с целью предоставления крутого профессионального инструментария для экспертов по кибербезопасности и любителей мобильных девайсов.

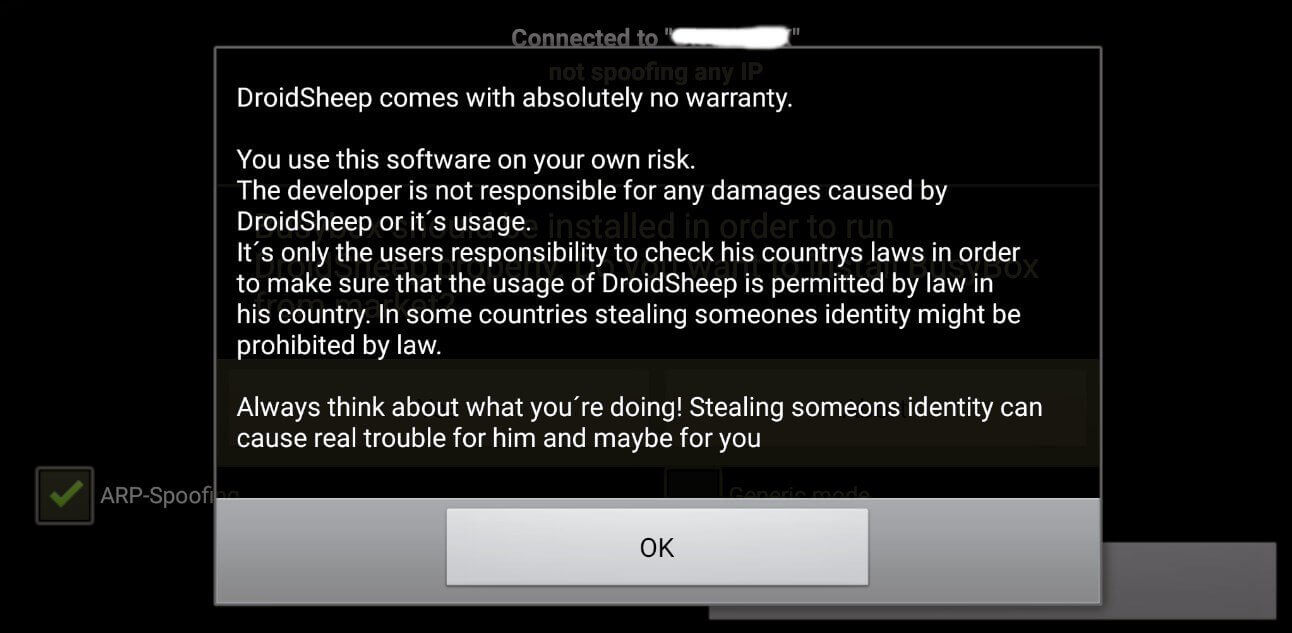

10. DroidSheep

Заключение

Рассмотренные хакерские приложения для Android считаются лучшими в Google Play и за его пределами. Если вам необходимо активировать скрытые возможности устройства, взломать смартфон, узнать пароли или защититься от атаки, эта подборка – то, что вы искали.

Удачи в этичном хакинге, будьте внимательны и осторожны!

Почувствуйте себя хакером с этими приложениями для Android

Android является, пожалуй, самой популярной операционной системой в мире. По всей видимости, именно это вдохновило различных разработчиков на создание ряда хакерских приложений для этой ОС. Скажем сразу, что мы против взломов и разного рода проникновения в частную жизнь пользователей. Однако знать о наличии такого рода программ определенно стоит. В крайнем случае вы сможете разыграть своих друзей. А лучше — приглашайте друзей в наш новостной канал в Телеграм.

Android-смартфон — это не просто удобный гаджет, но еще и инструмент для взлома

AndroRAT — Для начинающих хакеров

Название AndroRAT состоит из двух слов Android и RAT (Remote Administrative Tools). Приложение может дать вам контроль над системой Android удаленно и позволяет получить информацию об ОС. Это приложение для Android работает сразу после загрузки. Таким образом, пользователю не нужно взаимодействовать с сервисом. Приложение предоставляет вам возможность инициировать подключение с помощью звонка на телефон или СМС. AndroRAT может собрать данные о контактах, сообщениях и местоположении. А еще можно, например, удаленно делать снимки и записывать видео с камеры.

zANTI — Сканируем безопасность сетей

zANTI — это пакет программного обеспечения для сканирования сетей. Этот инструментарий позволяет имитировать среду взлома для обнаружения уязвимостей, открытых портов и так далее. По факту zANTI — это, можно сказать, антихакерский инструмент и лишь вам решать, что делать с обнаруженными «дырами» в системе безопасности после того, как вы их найдете.

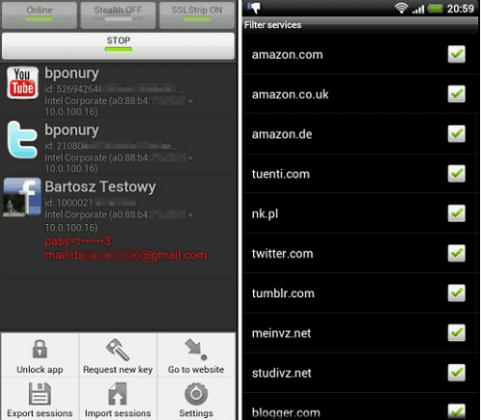

FaceNiff — Перехват сетевого трафика

FaceNiff — это приложение для взлома на Android, которое позволяет вам перехватывать и перенаправлять сетевой трафик Wi-Fi. Зачем это нужно? Ну, например, таким образом очень часто воруют пароли от почтовых ящиков и социальных сетей. Причем зачастую программы наподобие FaceNiff работают в открытых сетях, так что будьте осторожны, когда подключаетесь к неизвестной точке доступа в, скажем, торговом центре.

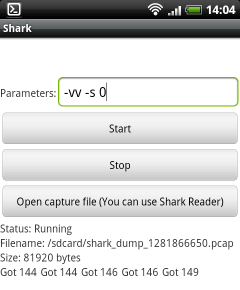

Shark for Root — Поиск уязвимостей и не только

Shark for Root — это, можно сказать, продвинутый вариант FaceNiff. Он позволяет нe только перехватывать трафик Wi-Fi сетей, но и умеет работать с 3G. Опять же, Shark for Root — это изначально программа для поиска уязвимостей, а не для взлома устройств. Подобными функциями обладает и приложение Droidsheep.

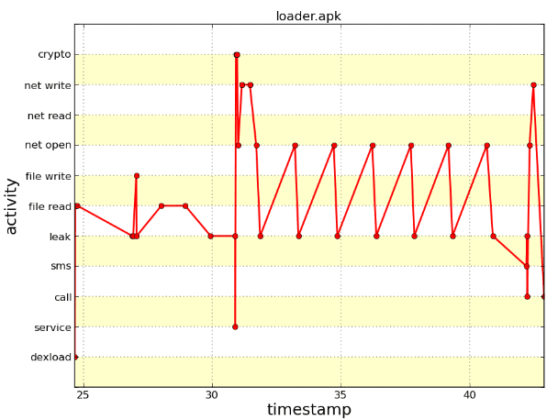

DroidBox — Изучаем приложения изнутри

DroidBox — это приложение, которое предлагает динамический анализ приложений для Android. Используя DroidBox, можно получить данные, спрятанные внутри APK любого приложения. АРК — это формат файлов приложений для Android, в который упакованы все данные о программе. Так что если вам требуется «посмотреть, что внутри» программы, DroidBox — ваш выбор.

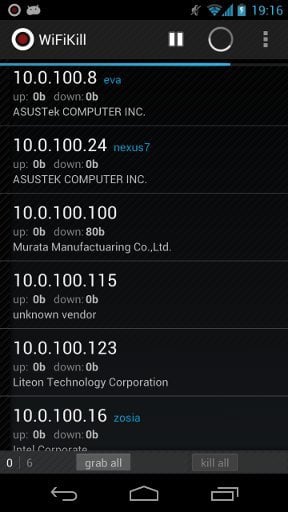

Wi-Fi Kill — Перекрыть доступ в интернет? Не проблема!

Wi-Fi Kill — это отличный инструмент для взлома устройств под управлением Андроид. С помощью этого приложения можно отключить устройства от интернета. Есть лишь одно условие: устройство, которое вы хотите отключить, должно находиться в той же сети, что и смартфон. Работает Wi-Fi Kill довольно просто: оно блокирует пакеты данных входящего трафика и чисто технически гаджет будет находиться в сети и посылать туда запросы. Только вот в ответ не будет получать ничего.

Новости, статьи и анонсы публикаций

Свободное общение и обсуждение материалов

Вот уже третий месяц я делаю свою жизнь комфортнее, окружая себя гаджетами, которые не дадут заскучать. В прошлый раз я рассказывал о Яндекс.Станции Лайт, которая помогает мне не скучать в одиночестве и даже упрощает мою жизнь с помощью умного дома. На днях я стал счастливым обладателем 55-дюймового телевизора с Android TV: этой покупке предшествовало три недели расспросов друзей, имевших дело с подобными штуками, а также коллег. С выбором мне подсобил автор AndroidInsider.ru Артём Сутягин, за что я хочу его еще раз поблагодарить. А теперь рассказываю, что я узнал о телевизорах с Android TV.

Долгое время все приложения, которые выпускала Apple, предназначались только для iOS. Несмотря на то что было бы логично выйти на рынок Android, предложив пользователям вражеской платформы приобщиться к по-настоящему удобным сервисам, в Купертино этого не делали. Однако желание переманить фанатов ОС от Google к себе не покидало Apple. Поэтому было решено действовать радикальным образом сразу, предложив пользователям Android приложение по переходу на iOS, которое позволяло с лёгкостью выполнить переезд. Но теперь оно будет ещё лучше.

Новый Android RAT использует протокол Telegram

Вирусная лаборатория ESET обнаружила новый Android RAT (Remote Administration Tool), использующий протокол Telegram для управления и эксфильтрации данных. Изначально мы обратили внимание на повышение активности уже известных IRRAT и TeleRAT, но затем, разобравшись в происходящем, нашли совершенно новое семейство. Новый RAT активен минимум с августа 2017 года. В марте 2018 года исходный код малвари распространялся через Telegram-каналы хакеров, в результате чего сотни модификаций сегодня действуют in the wild.

Одна из версий отличается от остальных. Несмотря на доступность исходного кода, она продается под коммерческим названием HeroRat через специальный Telegram-канал. Авторы предлагают HeroRat в пользование по модели Malware-as-a-Service. Малварь доступна в трех комплектациях с разными функциями и видеоканалом поддержки. Неясно, был ли этот вариант написан на базе слитого кода или, наоборот, является оригиналом, исходный код которого затем появился в сети.

Как это работает

Злоумышленники распространяют RAT через неофициальные магазины Android-приложений, социальные сети и мессенджеры. Мы видели, как вредоносную программу маскируют под приложения, обещающие биткоины в подарок, бесплатный мобильный интернет или накрутку подписчиков в соцсетях. В Google Play данной малвари не обнаружено. Большинство заражений зафиксировано в Иране.

Рисунок 1. Несколько приложений, используемых для распространения RAT

Вредоносная программа совместима со всеми версиями Android. От пользователя требуется принять запрос разрешений (иногда включая активацию приложения в качестве администратора устройства), для чего используется социальная инженерия.

Рисунок 2. RAT запрашивает права администратора устройства

После установки и запуска вредоносного приложения на экране появляется небольшое всплывающее окно. В нем сообщается, что программа не может работать на устройстве и будет удалена. Мы видели образцы с сообщениями на английском и персидском языках (в зависимости от языковых настроек устройства).

Когда удаление завершено, иконка приложения исчезнет. Одновременно с этим на стороне атакующих будет зарегистрировано новое зараженное устройство.

Рисунок 3. Демонстрация установки HeroRat на устройство (скриншоты из обучающего видео авторов малвари)

Рисунок 4. Исходный код малвари с поддельным сообщением об удалении на английском и персидском

Получив доступ к скомпрометированному устройству, атакующий использует возможности бота Telegram для управления новым девайсом. Каждое зараженное устройство управляется с помощью бота, настраивается и контролируется через приложение Telegram.

Вредоносная программа обладает широким спектром инструментов шпионажа и эксфильтрации файлов, включая перехват текстовых сообщений и контактов, отправку текстовых сообщений и вызовы, запись звука и создание скриншотов, определение местоположения устройства и управление его настройками.

HeroRat продают в трех комплектациях (бронзовый, серебряный и золотой пакеты) за 25, 50 и 100 долларов соответственно. Исходный код от автора HeroRat предлагается купить за 650 долларов.

Доступ к функциям HeroRat осуществляется с помощью интерактивных кнопок в интерфейсе Telegram-бота. Атакующие могут управлять зараженными устройствами, нажимая кнопки, доступные в той версии RAT, которую они оплатили и используют.

Рисунок 5. Панель управления HeroRat

Рисунок 6. Функции HeroRat (слева направо): бронзовый, серебряный и золотой пакеты (скриншоты из обучающего видео авторов малвари)

В отличие от ранее изученных Android RAT, использующих Telegram, которые написаны на стандартном Android Java, новое семейство разработано с нуля на C# с использованием фреймворка Xamarin – редкое сочетание для Android-малвари.

Способ коммуникации через протокол Telegram адаптирован к языку программирования – вместо Telegram Bot API, который использовали ранее изученные RAT, новое семейство применяет Telesharp, библиотеку для создания ботов Telegram на C#.

Передача команд и эксфильтрация данных с зараженных устройств полностью покрываются протоколом Telegram – эта мера направлена на противодействие обнаружению на основе трафика на известные серверы загрузки.