Программа для получения полной информации о вай-фай сетях WiFi Warden

Подключиться к чужой сети не составит труда, если скачать полезную программу, например, Wifi Warden для Windows. Это простой анализатор, который имеет расширенный функционал и удобен в использовании. С установкой, подключением и поиском незащищенных сетей справится даже новичок.

Приложение оперативно распознает частоту сигнала модема, расстояние до ближайшей точки и позволяет узнать данные о роутере и других устройствах, которые подключены к этой сети. Как пользоваться этой программой и почему многие пользователи считают ее самым лучшим анализатором, ниже в статье.

Описание программы

Установленное приложение WiFi Warden на ПК относится к одному из самых популярных современных способов взлома Wi-Fi. Основная особенность этого приложения в том, что в отличие от других анализаторов, дает возможность подключиться даже к тем сетям, которые имеют защиту. Это связано с тем, что создатели программы обнаружили лазейки в технологии WPS и с их помощью предоставляют возможность подключиться к любому роутеру, находящемуся рядом. При этом не требуется запрашивать пароль.

Ключевые преимущества программы:

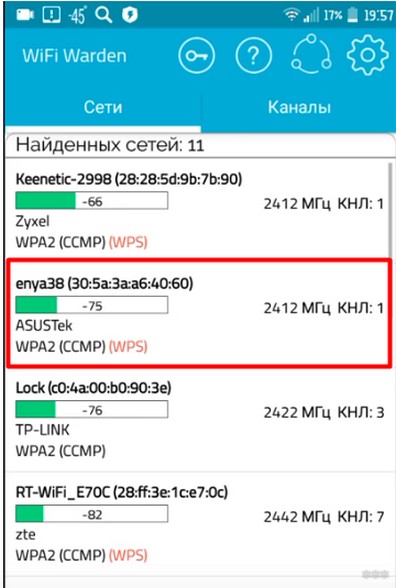

Чтобы понимать, как работает алгоритм взлома чужой сети, сначала нужно скачать анализатор, установить его на компьютер и запустить. После запуска следует перейти в главное меню и найти значок WPS, который выделен красным цветом. Их может быть несколько, поэтому можно выбрать любую или конкретную по названию.

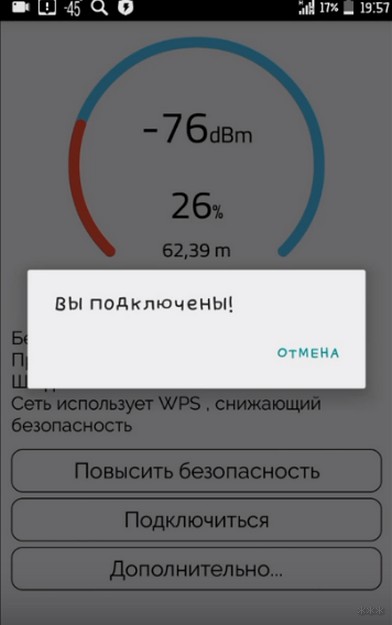

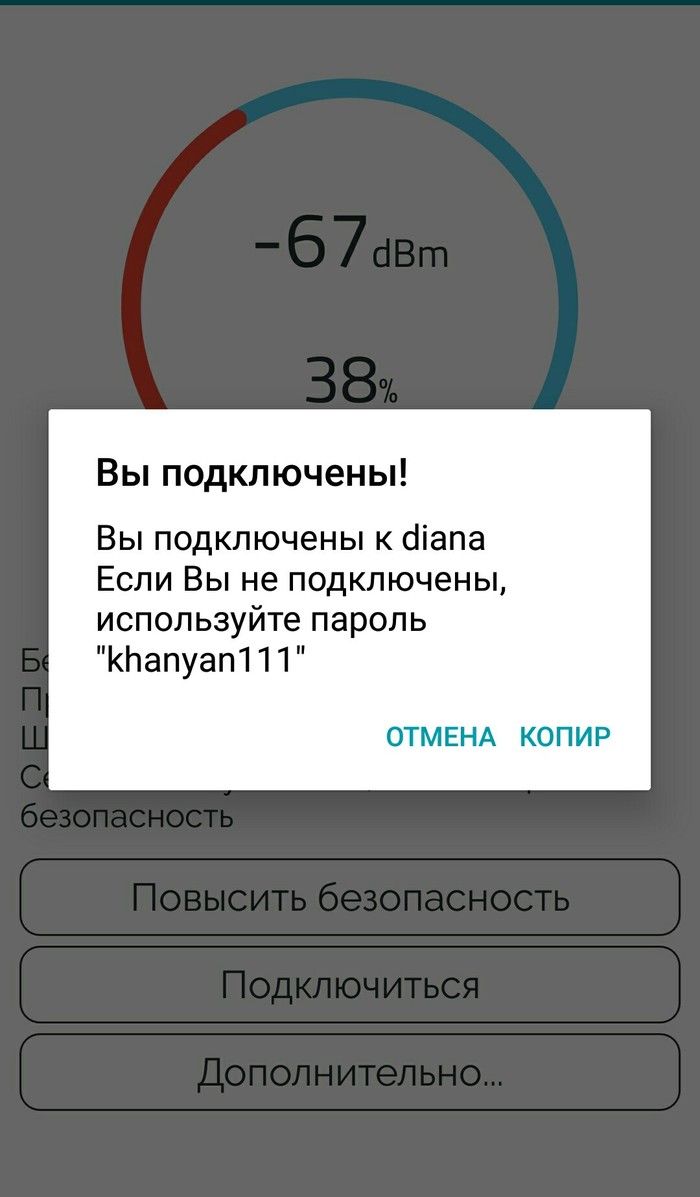

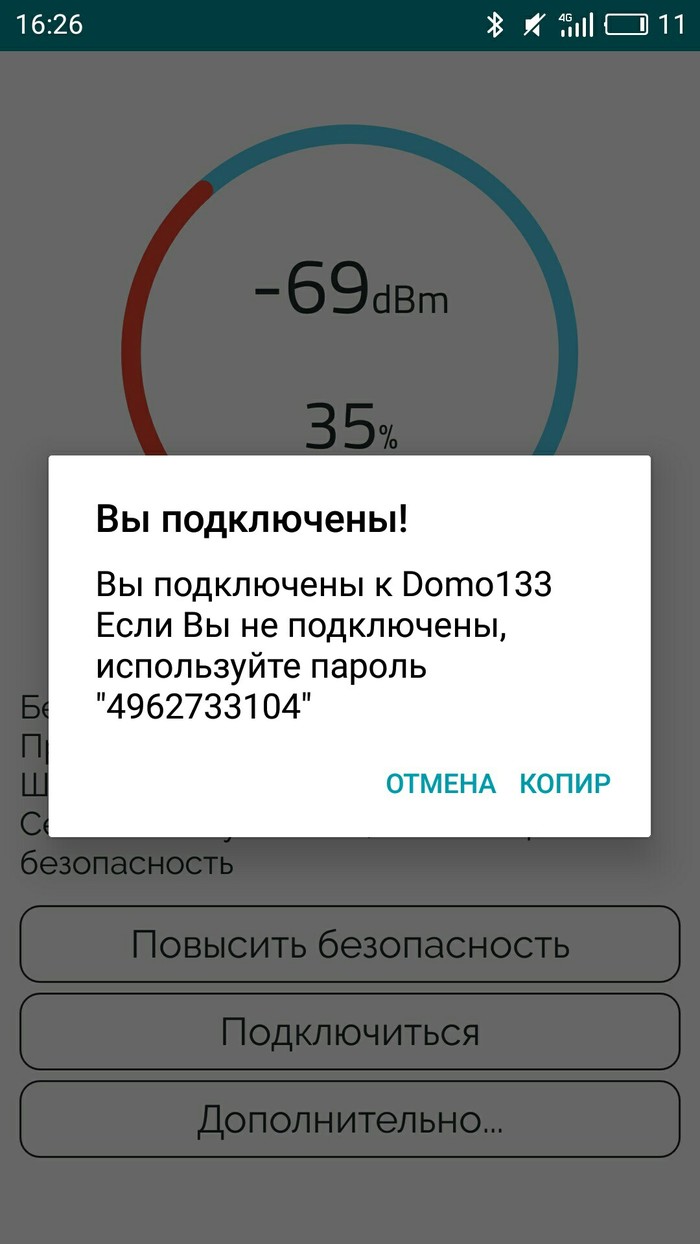

Кликнув правой клавишей мыши, стоит выбрать опцию «Подключиться». После этого действия программа начнет подборку паролей. Если процедура прошла успешно, то появится табличка с надписью «Подключены».

Обратите внимание! Можно скачать Вайфай Варден для ноутбука, смартфона и другой компьютерной техники.

Установка

Как уже ранее отмечалось, прежде чем устанавливать анализатор, его нужно скачать. Основные требования для этого: компьютерное или мобильное устройство с операционной системой Android или Windows версии 4.0.0 и выше. Эксперты рекомендуют проводить процесс скачивания с официальных источников.

Не стоит пользоваться такими ресурсами, как Ветка на 4PDA или APK 2.4.2. На этих сайтах пользователи находят много интересного, но вместе со скаченными файлами, можно подхватить вирус. Поэтому лучше приложение искать в Google Play, это самый надежный источник.

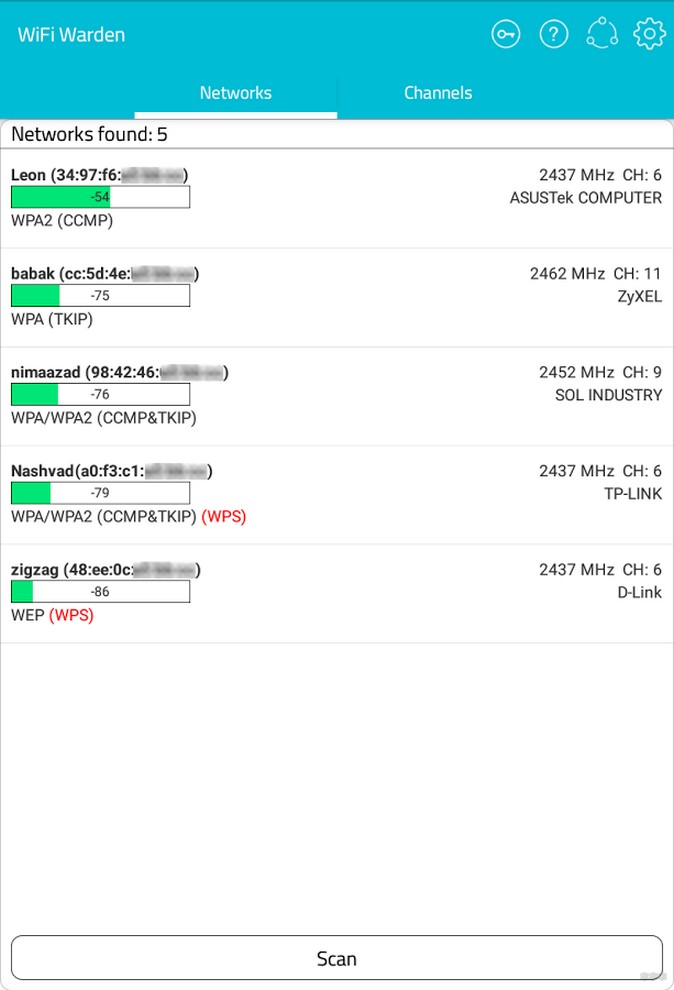

Приложение загрузится в считанные секунды. После загрузки каждый пользователь оценит очень удобный и простой интерфейс. Чтобы начать сканирование интернет-сетей, достаточно войти во вкладку «Сети».

После установки программа может выдать, что доступных сетей для подключения нет. В этом случае рекомендуется просто обновить или перезагрузить компьютер.

Обратите внимание! Если у пользователя более ранняя версия Android или Windows, то потребуется доступ к root-правам.

Функции

Основная функция приложения — это подбор пароля для подключения к сети, не важно, где установлен Вайфай Варден — на ПК или смартфоне. WiFi Warden для ноутбука, моноблока, планшета и т. д. имеет одинаковый интуитивно понятный интерфейс на русском языке, поэтому трудностей с программой не должно возникнуть.

Важно! После установки происходит усиление сигнала и безопасности, а также проверяется надежность сетевого подключения. Изучив эти параметры, можно выбрать более мощный сигнал.

Подключение к Wi-Fi через WPS уязвимость

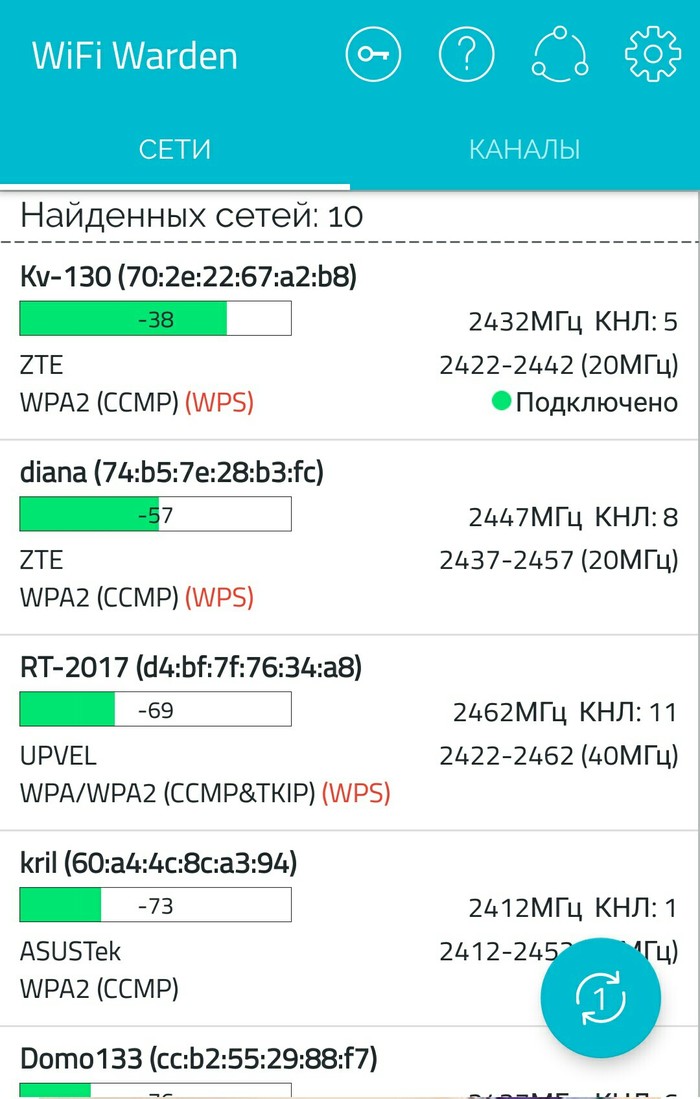

После того как произошли скачивание и установка, можно приступать к самому процессу подключения. Перед пользователем открывается главная страница. В правом верхнем углу можно увидеть панель управления и две вкладки «Сети» и «Каналы».

Дальнейший пошаговый алгоритм действий:

Важно! Если WPS отключен или установлен случайный пароль, взлом не будет произведен.

Если нет нужды дополнительно искать коды доступа, то в настройках программы можно сразу выделить галочкой, чтобы поиск производился только посредством WPS.

Как через WiFi Warden узнать пароль беспроводной сети

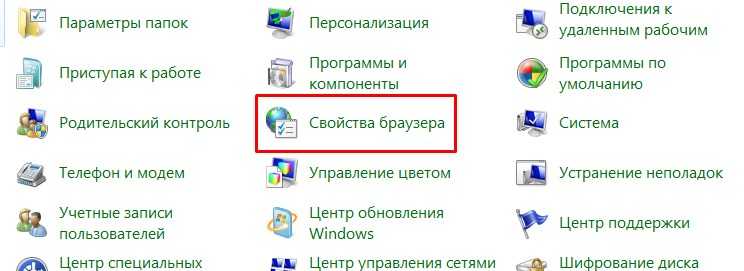

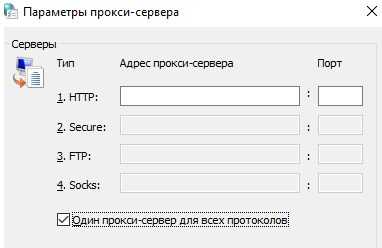

Посмотреть пароль роутера с помощью WiFi Warden для Windows можно только в том случае, если сеть открыта. Это можно сделать в несколько кликов. Поэтапная настройка параметров и паролей:

Обратите внимание! Данная программа подойдет многим пользователям, особенно путешественникам, которые желают пользоваться бесплатным Интернетом везде. Анализатор будет работать не только в России, но и на европейской территории. С установкой и сканированием не должно возникнуть проблем, так как интерфейс понятен даже новичку.

WiFi Warden: APK, как пользоваться, есть ли версия для ноутбука?

Привет! Сегодня ко мне на обзор дали… программу. В последнее время людей почему-то интересуют разные приложения, связанные с Wi-Fi. Буквально вчера были анализаторы, сегодня вот тоже, по сути, попался анализатор, но используют его немного по-другому. Речь идет о WiFi Warden, который в основном используют для подбора паролей к WPS на Wi-Fi. Давайте посмотрим, что там внутри!

Кроме привычной версии WiFi Warden для Android, НЕ существует никаких одноименных приложений для ноутбуков на Windows и Apple iPhone. Для них ищите похожие аналоги, они есть! Спрашивайте в комментариях под свою задачу.

Скачать

Прежде всего предлагаю официальный источник, где можно скачать программу самой последней версии. Не рекомендую качать из сторонних мест, т.к. особые любители могут занести туда какую-нибудь заразу:

Функционал

Сначала все-таки нужно понимать, что это анализатор сети. Пусть даже и не такой крутой как некоторые конкуренты, но весь набор базовых умений здесь присутствует:

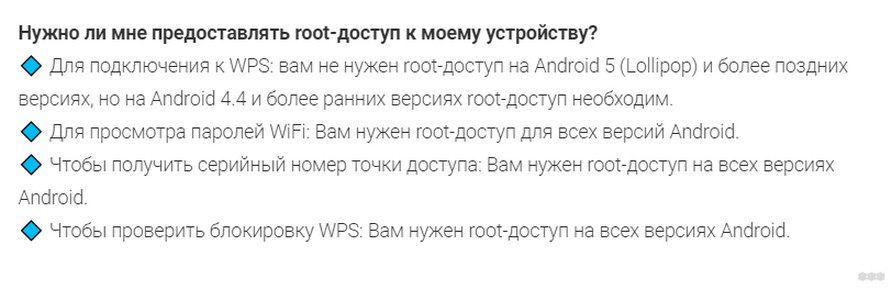

Еще программа может вытаскивать список паролей, сохраненный на телефоне Wi-Fi сетей, но для этой функции ей уже понадобится ROOT доступ. Все остальное в основном работает и без него. Полный список на картинке ниже:

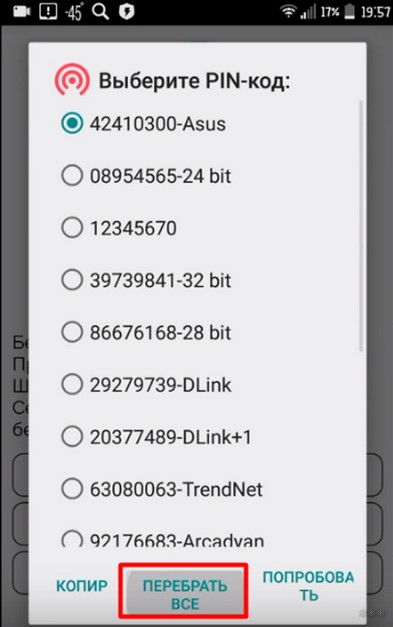

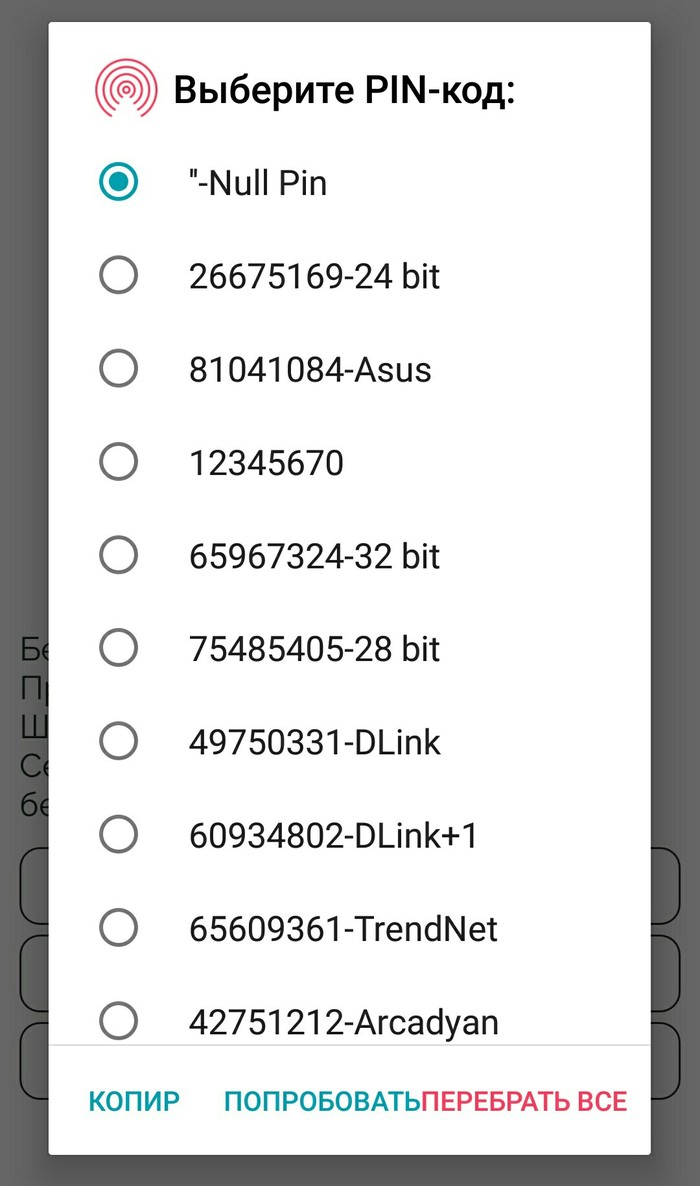

Но, кроме этого, она под каждого производителя роутера имеет список паролей WPS, установленных по умолчанию и умеет их перебирать. Но об этом далее.

Перебор WPS

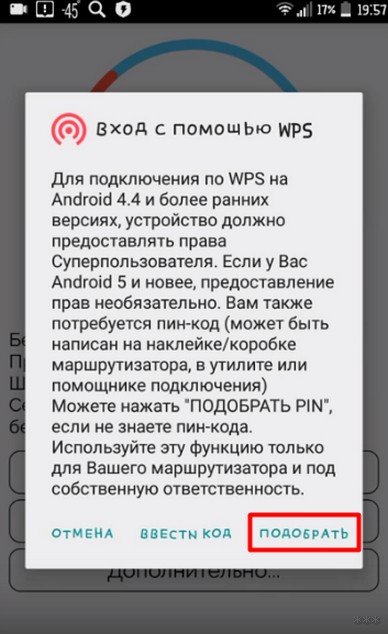

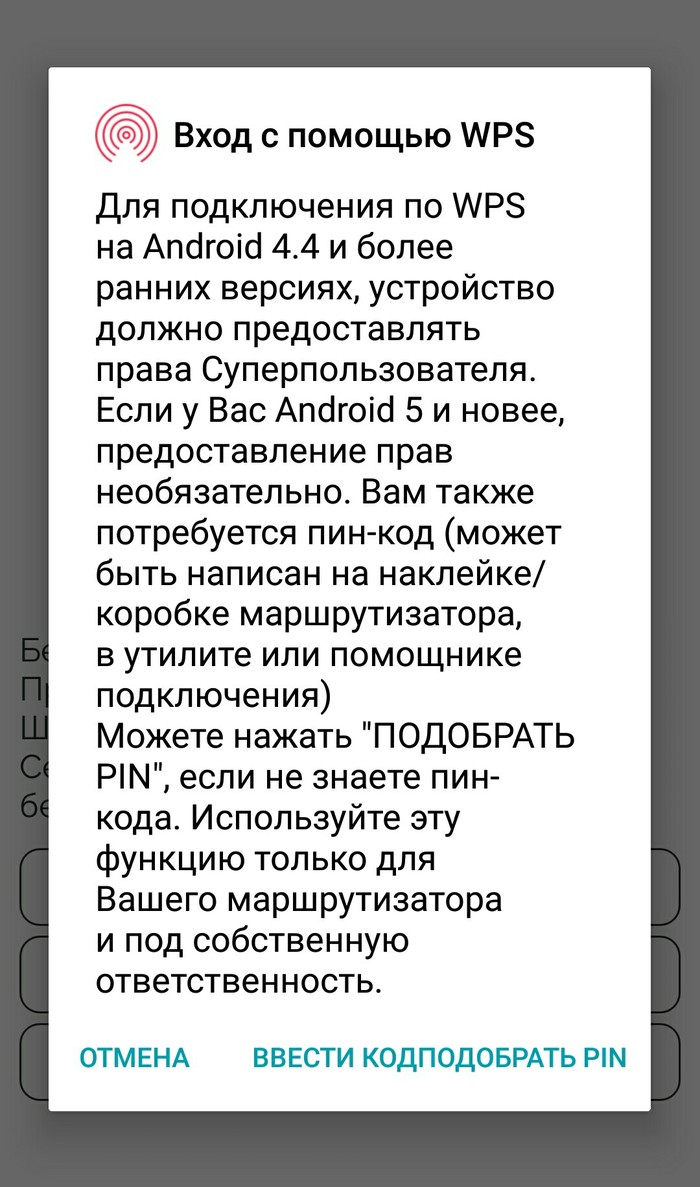

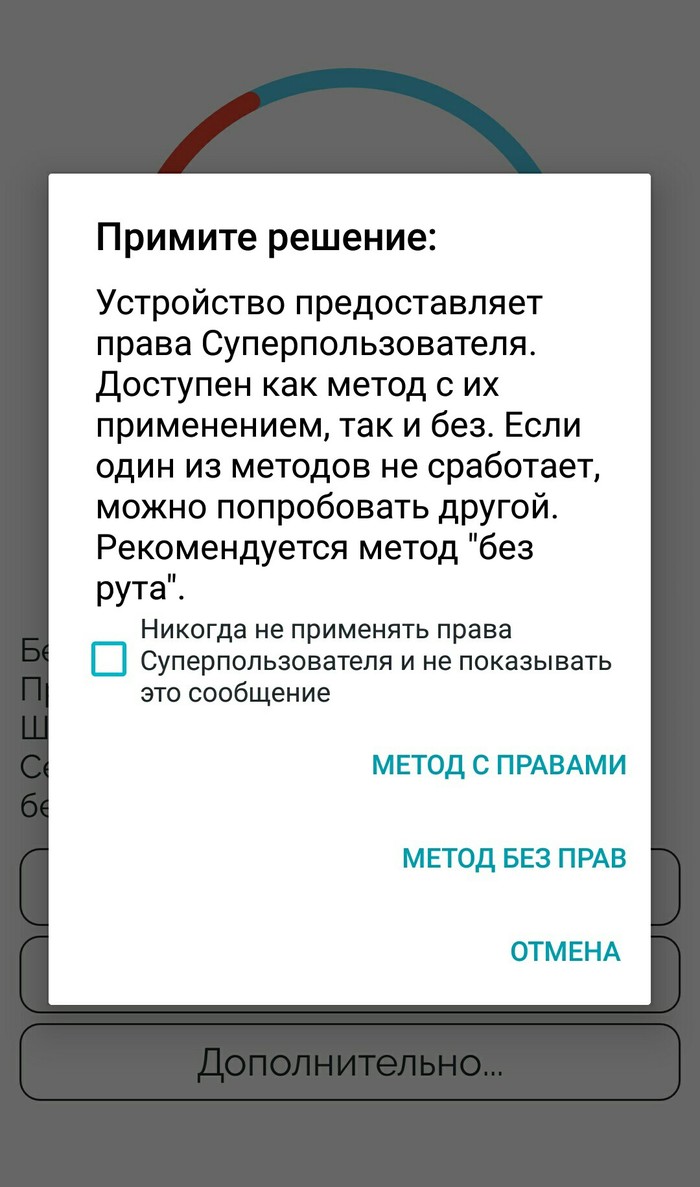

Для работы с WPS, начиная с Андроид 5 (Lollipop) root-доступ не требуется. На версиях 4.4 и более ранних – необходим root. К тому же на тестируемой точке доступа должен быть включен WPS.

Подбор пароля WPS – основной функционал этого приложения, который так полюбили люди, особенно школьники. Чтобы не быть голословным, предлагаю следующее видео:

Хоть материал готовил и ребенок, но все качественно и понятно – разберется и правда любой человек. Но не стоит забывать:

Программа не совершает чудес – она лишь перебирает пароли забитые ПО УМОЛЧАНИЮ. Если WPS отключен или установлен случайный пароль – взлом не получится, и так бывает сейчас обычно.

Краткая инструкция, как пользоваться:

Вот и все! Может у вас что-то и получилось вытянуть из этой программы. Но если вдруг остались какие-то вопросы – смело пишите их в комментарии ниже к этой статье, с радостью попробую на них ответить и помочь другим людям в их проблеме.

WiFi Warden: APK, как пользоваться, есть ли версия для ноутбука?

Привет! Сегодня ко мне на обзор дали… программу. В последнее время людей почему-то интересуют разные приложения, связанные с Wi-Fi. Буквально вчера были анализаторы, сегодня вот тоже, по сути, попался анализатор, но используют его немного по-другому. Речь идет о WiFi Warden, который в основном используют для подбора паролей к WPS на Wi-Fi. Давайте посмотрим, что там внутри!

Кроме привычной версии WiFi Warden для Android, НЕ существует никаких одноименных приложений для ноутбуков на Windows и Apple iPhone. Для них ищите похожие аналоги, они есть! Спрашивайте в комментариях под свою задачу.

Скачать

Прежде всего предлагаю официальный источник, где можно скачать программу самой последней версии. Не рекомендую качать из сторонних мест, т.к. особые любители могут занести туда какую-нибудь заразу:

Функционал

Сначала все-таки нужно понимать, что это анализатор сети. Пусть даже и не такой крутой как некоторые конкуренты, но весь набор базовых умений здесь присутствует:

Еще программа может вытаскивать список паролей, сохраненный на телефоне Wi-Fi сетей, но для этой функции ей уже понадобится ROOT доступ. Все остальное в основном работает и без него. Полный список на картинке ниже:

Но, кроме этого, она под каждого производителя роутера имеет список паролей WPS, установленных по умолчанию и умеет их перебирать. Но об этом далее.

Перебор WPS

Для работы с WPS, начиная с Андроид 5 (Lollipop) root-доступ не требуется. На версиях 4.4 и более ранних – необходим root. К тому же на тестируемой точке доступа должен быть включен WPS.

Подбор пароля WPS – основной функционал этого приложения, который так полюбили люди, особенно школьники. Чтобы не быть голословным, предлагаю следующее видео:

Хоть материал готовил и ребенок, но все качественно и понятно – разберется и правда любой человек. Но не стоит забывать:

Программа не совершает чудес – она лишь перебирает пароли забитые ПО УМОЛЧАНИЮ. Если WPS отключен или установлен случайный пароль – взлом не получится, и так бывает сейчас обычно.

Краткая инструкция, как пользоваться:

Вот и все! Может у вас что-то и получилось вытянуть из этой программы. Но если вдруг остались какие-то вопросы – смело пишите их в комментарии ниже к этой статье, с радостью попробую на них ответить и помочь другим людям в их проблеме.

Всем привет, на связи TheRobbCode. Сегодня, а то есть 19 октября 2018 года, мы подробно рассмотрим как взломать вайфай, с помощью чего и как это осуществляется.

Что нам потребуется:

— Рут-права (ссылка на скачивание: kingroot.ru)

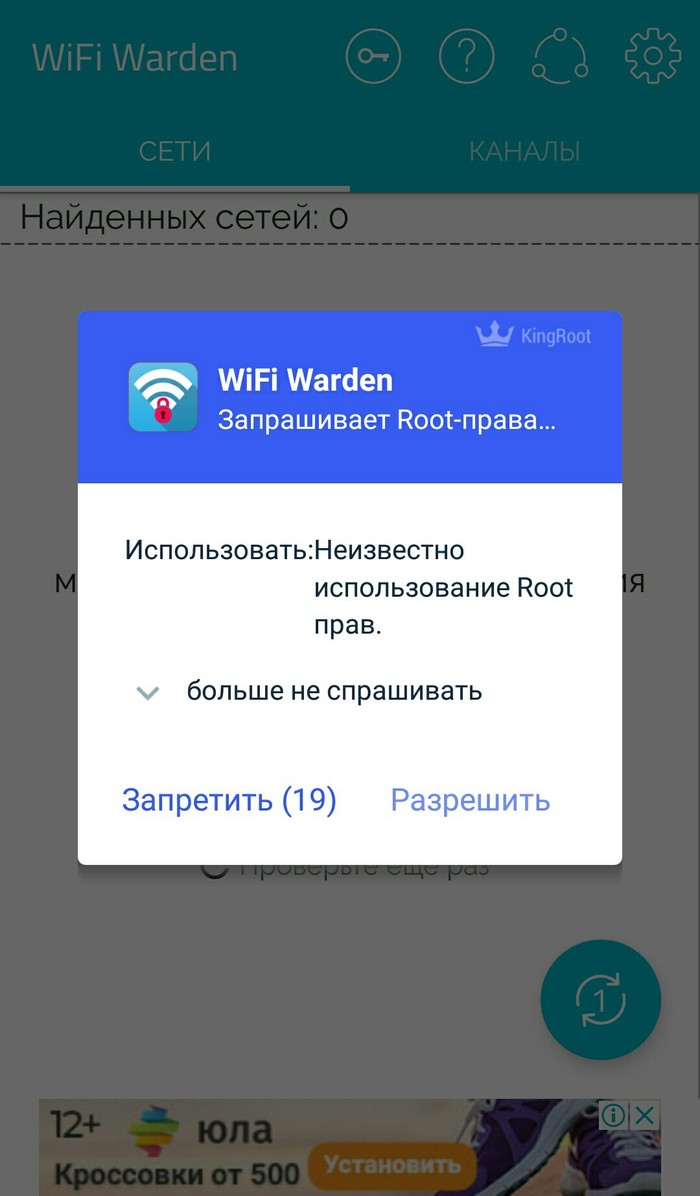

Далее: заходим в WiFi Warden и предоставляем доступ к Рут-правам.

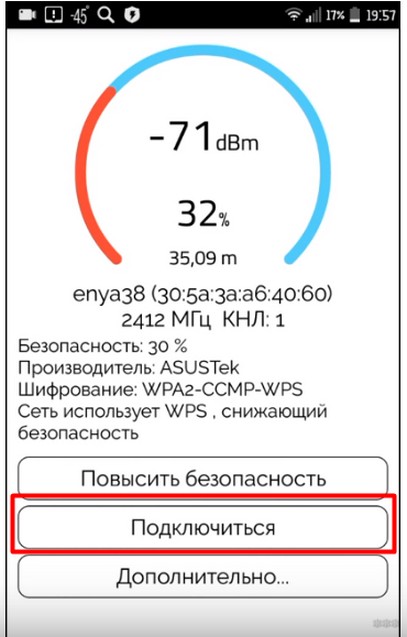

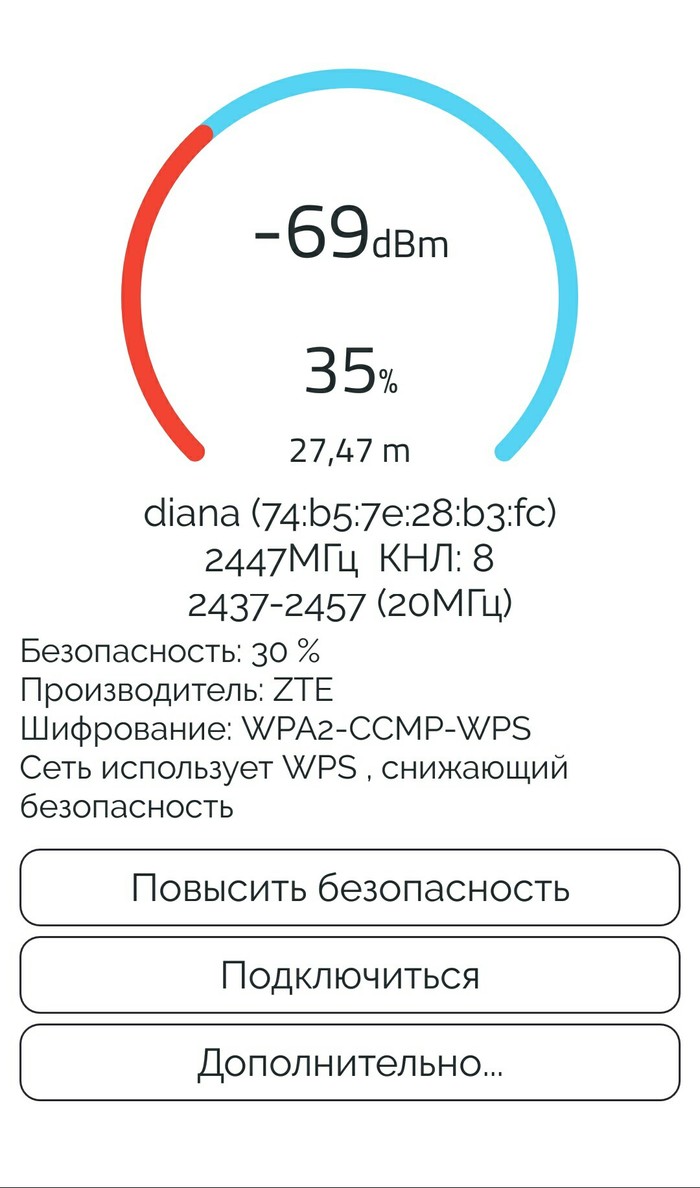

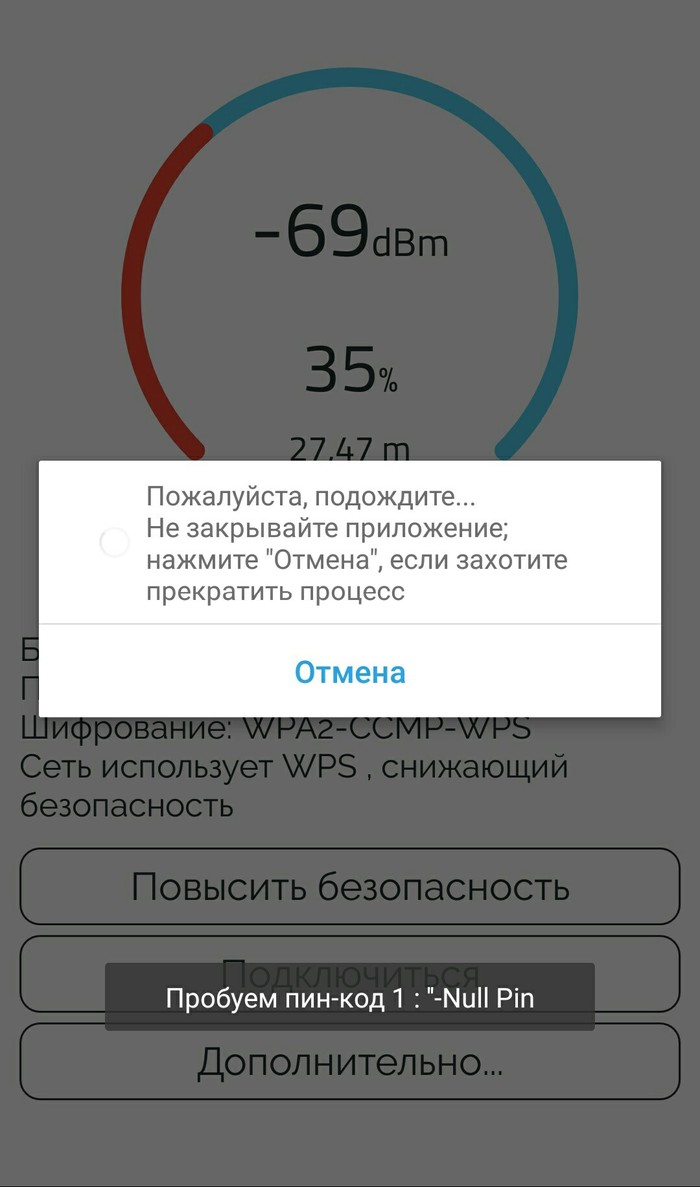

Выбираем сеть которая использует (WPS), так как через него и происходит облегченный подбор пина (WPS снижает безопасность)

На данный момент я буду взламывать сеть «diana», а вы выбираете любую другую, которая тоже использует WPS.

P.S.: Я никого не принуждаю совершать данные действия и отказываюсь от ответственности, делайте всё на свой страх и риск. Данная программа предназначена для проверки устойчивости своего интернета или подобрать забытый вами пароль от вашего роутера. (я знаю что вам пофиг, но обязан предупредить)

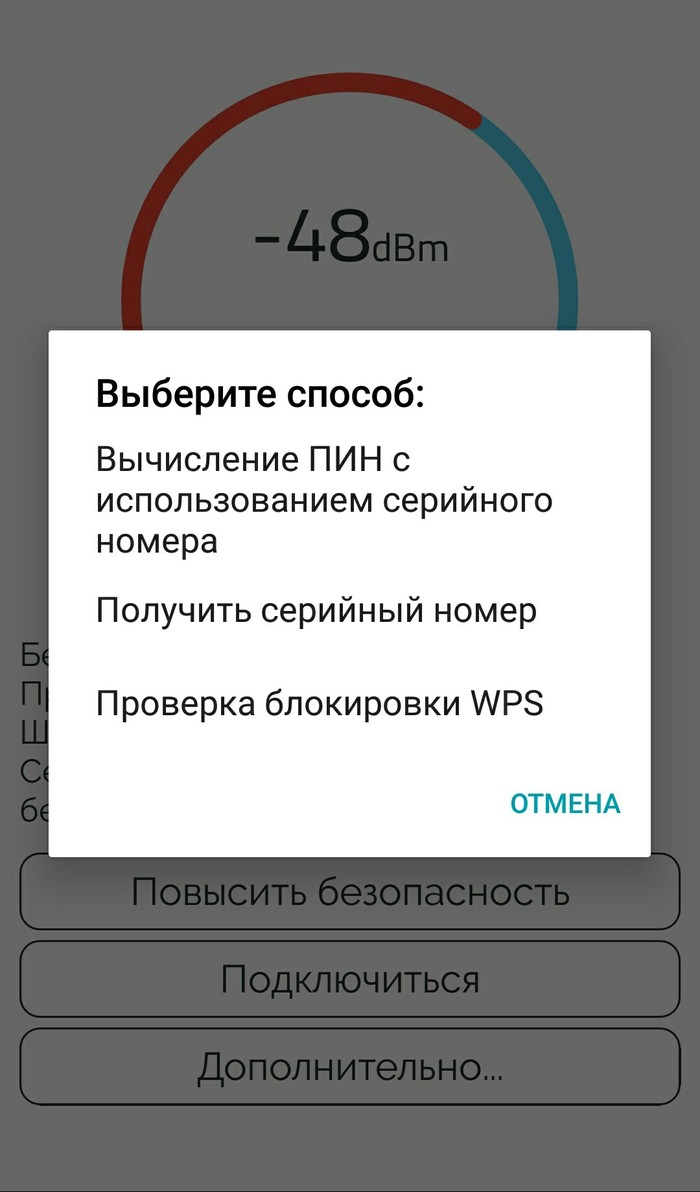

Далее: когда выбрали нужную сеть для взлома, то нажимаете на неё и будет снизу пункт «дополнительно. «, нажимаем на него и проверяем блокировку WPS, то есть нажимаем на «проверка блокировки WPS».

После того, как убедились, что нету блокировки WPS, то выходим обратно и нажимаем «подключиться»

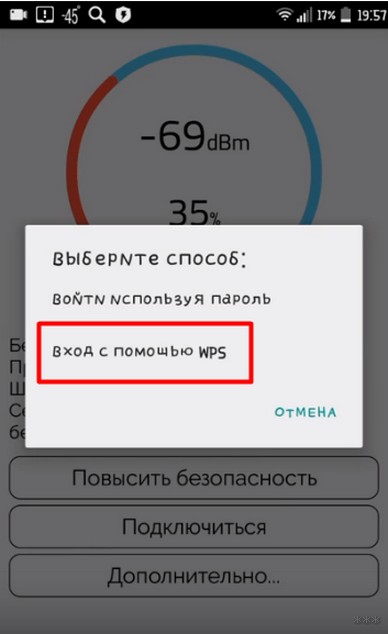

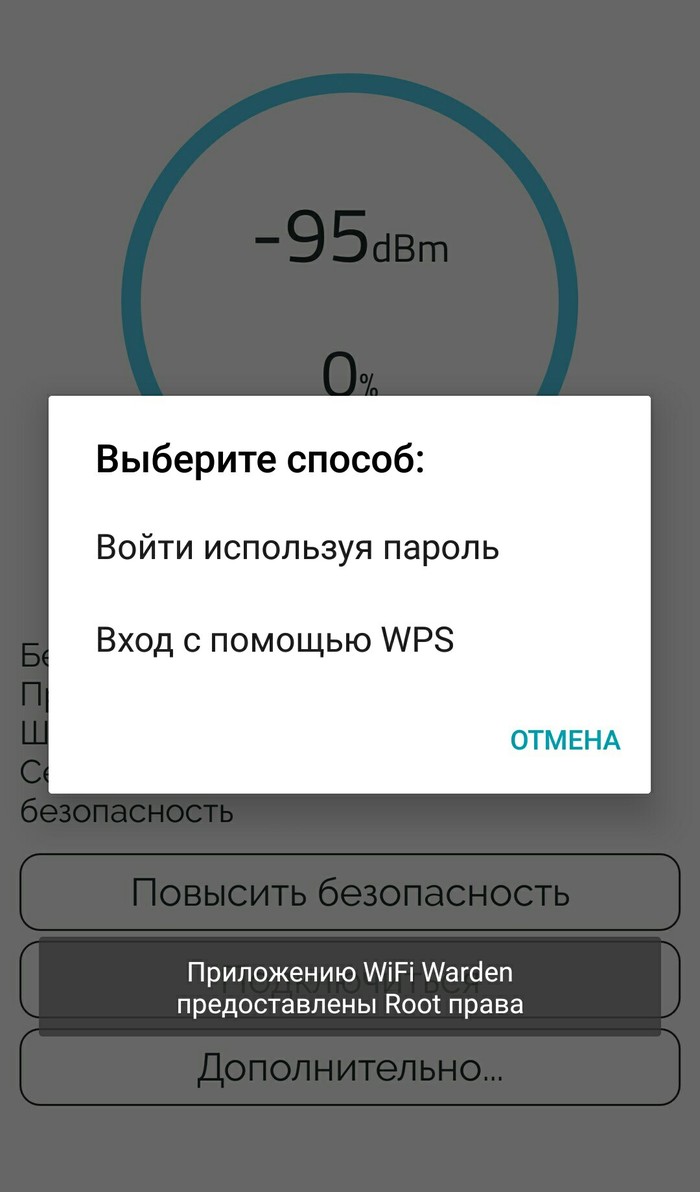

Когда вы нажали подключиться, то нажимаем: «Вход с помощью WPS»

После нажимаем: «Подобрать PIN»

Далее выбираем «Перебрать все»

Как только нажали «Перебрать все», вам предложат выбрать метод. Если вы установили рут-права и придерживались инструкциям выше, то нажимаем «метод с правами».

У вас пойдёт процесс перебора пинкодов.

Неудачных взломов: 2

Желаю удачи! С уважением, TheRobbCode

Минутку ты ставишь сомнительное по с рутправами что бы взломать Wi-Fi. Подозрительно

@TheRobbCode, странно, приложение подключает к сети но не показывает Pin. Так что я не знает какой подошел.

Это уж на каких-то совсем древних рутерах брутфорсить можно

Взломать можно, но хлопотно.

это не взлом wifi, а так, подбор пароля

Дырявый Сапсан

Уже был пересказ новости с хабра, как один пассажир обнаружил дыру в безопасности, подключившись к Wi-Fi в поезде.

Недавно история получила продолжение.

В поезде, для доступа к Wi-Fi, надо указать номер места, вагона и последние 4 цифры паспорта.

Собственно, данные паспорта должны где-то храниться, а если они хранятся в локальной сети, то может быть к ним есть доступ не только у системы авторизации.

Немного покопавшись, пассажир получил полный доступ к важным контейнерам на сервере, в том числе и базе данных.

Достаточно иметь ноутбук, а при должном умении, хватит и смартфона, установить популярные средства для администрирования сети. И спокойно подключиться к внутренней сети РЖД, скачать данные пассажиров, ставить майнеры, а то и вовсе, стереть содержимое.

Ну вот, дыры есть, пароли простые и одинаковые (это то же самое, что их отсутствие). Казалось бы, очевидно, нормально настроить докер и службы, чтобы каждый школьник не заходил в ssh под рутом.

Но нет, это ведь РДЖ. Тут все не как у людей.

Они взялись «расследовать» это дело.

А с системой все в порядке, ибо «Что есть защищенная система? Защищенная система — это та система, взлом которой стоит дороже, чем ценность информации, которая там есть. Вот и все», — подытожил директор по информационным технологиям ОАО «РЖД»».

Из этого можно сделать вывод, что защищать персональные данные пассажиров дороже, чем нормально настроить порты.

Ну и ладно, потереть данные на сервере это не такая уж и трагедия, поезд от этого не остановится. К тому-же персональные данные давно уже все слили, их можно почти легально купить оптом или в розницу.

Главный посыл не в этом, а в том, что многие критически важные детали держатся на каких-нибудь племянниках троюродного брата жены директоров ИТ, с которых нет никакого спроса.

Технологии развиваются и расширяются, а процент чиновников, которые в них не разбираются, не падает. Скоро дело дойдет до того, что пара человек смогут парализовать всю страну, подключившись к дырявой инфраструктуре.

![]()

Уязвимости Wi-Fi. Практика.

Сегодня расскажу Вам о том как с помощью атаки Pixie Dust получить доступ к сети Wi-Fi от которой Вы забыли пароль от своей сети или хотите проверить уязвим ли Ваш роутер.

Про 272 УК РФ: вся информация опубликованная в этой статье опубликована исключительно в ознакомительных целях, целях аудита безопасности собственных сетей и повышения уровня защищенности собственных сетей.

Автор категорически против нарушения ст.272 УК РФ и использования информации из данной статьи с целью нарушения ст. 272 УК РФ.

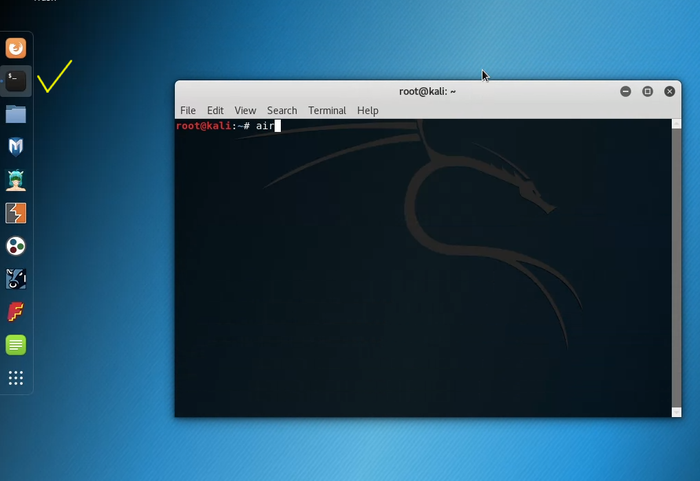

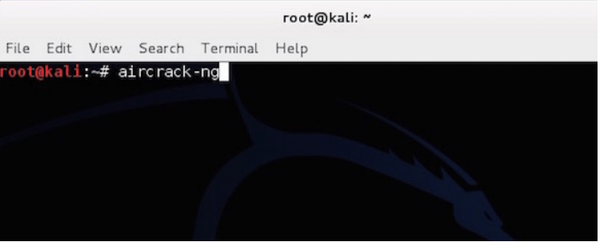

Перво-наперво Вам понадобится скачать дистрибутив Kali Linux (тут) и записать его на флешку, например с помощью RUFUS. После перезагрузки Вам необходимо выбрать загрузку с флешки.

Kali Linux включает большое количество интересных и мощных инструментов для решения различных задач связанных с вопросами информационной безопасности и форензики.

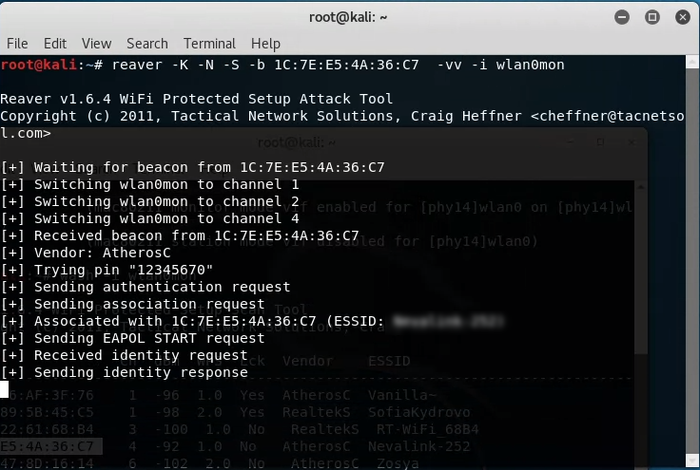

Я расскажу про набор утилит airmon-ng, aireplay-ng, wash и reaver. Это старые, надежные и проверенный инструмент аудита безопасности Wi-Fi сетей.

Airmon-ng позволит нам перевести адаптер в режим мониторинга, aireplay-ng ассоциироваться с точкой доступа, wash проверить доступен ли WPS, а reaver восстановить доступ к точке.

Все дальнейшие действия мы будем проводить в терминале, поэтому запустите его с помощью иконки отмеченной желтой галкой на скриншоте и приготовьтесь давить на клавиатуру.

Что бы наш адаптер Wi-Fi смог инжектировать пакеты нам необходимо воспользоваться заботливо предустановленными в Kali драйверами. Для этого включим режим мониторинга командой в терминале:

# airmon-ng start wlan0

Вывод покажет нам какие Wi-Fi адаптеры присутствуют в системе:

У меня он один, называется (поле Interface) wlan0 и я включаю мониторинг на нем:

# airmon-ng start wlan0

Теперь наш адаптер в режиме мониторинга и называется wlan0mon. Мы можем проверить доступен ли WPS на наших точках доступа командой:

Ура, наши точки поддерживают, которые поддерживают WPS, самое время провести pixie dust.

Кстати, если мы поймали «Receive timeout occured», как на скриншоте выше, то скорее всего reaver не смог нормально ассоциироваться с точкой доступа. Сделаем это за него с помощью aireplay-ng. Сперва проверим подвержена ли точка атаке:

Если aireplay-ng пытается найти точку доступа на не верном канале меняем канал вручную:

# iwconfig wlan0mon channel 2

Искомое «Association successful» получено. Мы ассоциировались с точкой доступа, теперь мы можем атаковать! Проводим PIXIE DUST:

7. Всего пара минут и WPS PIN в наших лапках. Самое время получить пароль:

Возможно перед этим шагом придется еще раз ассоциировать с точкой доступа с помощью aireplay-ng. Сделайте это если ловите «Receive timeout occured».

Готово, пароль получен! Доступ ВОССТАНОВЛЕН.

Повторюсь. Вся опубликованная информация опубликована только с целью ознакомления и аудита собственных сетей.

Что бы уберечь себя от таких действий третьих лиц выключите WPS в настройках Вашего роутера, подбор WPA2-PSK это совершенно другая история и значительно снизит интерес к Вашей сети.

Задавайте вопросы в комментариях. С удовольствием отвечу на все!

![]()

Раздай

Тестирование на проникновение и усиление безопасности Вашей WiFi сети. Kali Linux

Сразу хочу оговориться, что данный пост имеет рекламный мотив. Нет, я не впариваю Вам вейпы или ножи-кредитки. Я размещаю полезную информацию для IT-Специалистов в своем Telegram канале и буду рад поделится своим опытом с Вами. Вот ссылка на канал https://telegram.me/to_sysadmins заходите, читайте, используйте в работе.

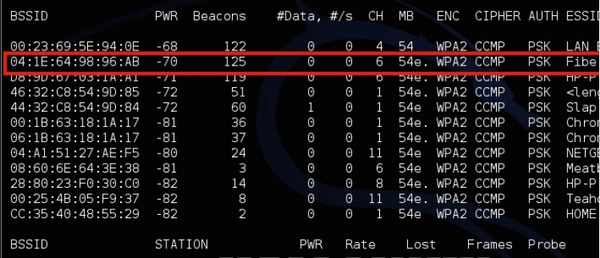

Сегодня речь пойдет о пентесте беспроводных сетей с помощью дистрибутива Kali Linux. В нем уже предустановлено достаточно утилит для тестирования «дыр» в безопасности сетей. В этом посте мы рассмотрим

перехват handshake и брут пароля.

Первым этапом будет настройка wifi адаптера. Для того, чтобы убедится,

Что Ваш адаптер поддерживает инъекции мы откроем терминал и введем команду:

Терминал выведет список ваших беспроводных карт, поддерживающих

инъекции.Вероятнее всего Ваш адаптер будет называться «wlan0»

Дальше мы вводим в терминал команду:

airmon переведет адаптер в режим монитора. Дальше мы соберем информацию

о нашей сети. Для этого в пишем:

Обратите внимание, что «wlan0mon» это название моего адаптера, убедитесь, что ввели

правильное название, возможно у Вас будет просто mon0. Так что перепроверьте.

Если все сделано верно, то на экране вы увидите вписок доступных Вам сетей,

Находим Вашу сеть и вводим команду, заменяя коментарии в скобках на свои данные

Теперь Вы будете видеть и отслеживать только выбранную вами (Вашу) сеть.

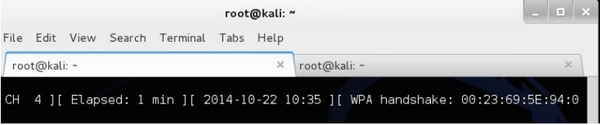

оставляем airodump работать, а сами ускорим процесс захвата handshake.

Открываем второе окно терминала и пишем

Этой командной мы принудительно отключаем клиента от нашей точки. Когда клиентское устройство

Повторно подключится к сети, мы успешно перехватим handshake.

Переходим на первое окно с работающим airodump-ng и убеждаемся в этом.

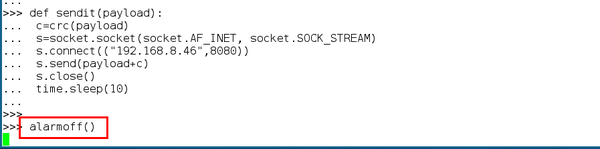

Теперь у нас на руках имеется пароль от WiFi сети, лежит он на рабочем столе в файле с разрешением *.cap

Но он пока зашифрован.Нам нужен словарь (в Kali Linux словарь уже есть и лежит

в папке /usr/share/wordlist/rockyou.txt) пароль нужно подбирать.

Для этого пишем в терминале:

Скорость перебора зависит от мощности вашего компьютера. Если ваш компьютер слабоват

для такого рода действий, то в интернете есть как платные, так и бесплатные сервисы

Если пароль расшифровать не удалось, то поздравляю Ваша сеть хорошо

защищена, в противном случае Вам необходимо сменить пароль на более сложный

И обязательно отключить протокол WPS в роутере.

![]()

Как отключили сигнализацию MITSUBISHI OUTLANDER посредством Wi-Fi

Эксперты британской компании Pen Test Partners отчитались об успешном взломе систем электровнедорожника Mitsubishi Outlander PHEV. Исследователи сумели добраться до зарядной системы авто, управления фарами и даже сумели отключить сигнализацию.

Mitsubishi Outlander PHEV – гибридный автомобиль, который оснащается как батареей, так и полноценным двигателем внутреннего сгорания. То есть пока батарея заряжена, можно ехать «на электричестве», однако если в пути не нашлось розетки, и батарея разрядилась, заработает обычный бензиновый мотор.

Равно как и любой современный автомобиль, Outlander PHEV имеет собственное мобильное приложение, позволяющее владельцу удаленно управлять некоторыми системами. Однако здесь инженеры Mitsubishi пошли не совсем обычным путем: как правило, производители позволяют пользователям отсылать команды для авто на свои серверы, откуда команды передаются автомобилю, посредством GSM. Инженеры Mitsubishi решили удешевить эту систему и встроили в Outlander PHEV модуль Wi-Fi, к которому (посредством приложения) может подключиться владелец авто и передать автомобилю команду.

Исследователи Pen Test Partners выяснили, что Outlander PHEV уязвим даже перед простейшими техниками атак. Дело в том, что каждый автомобиль поставляется с уникальным семизначным ключом безопасности, необходимым для доступа к Wi-Fi (кстати, этот ключ указан прямо в руководстве пользователя). Зная это, исследователи смогли подобрать ключ при помощи обычного брутфорса. При этом эксперты отметили, что взлом может занять от нескольких секунд до четырех дней, — все зависит от используемого оборудования.

Получив доступ к модулю Wi-Fi, исследователи смогли без особого труда отреверсить протокол, посредством которого приложение передает автомобилю команды. Затем, при помощи атаки man-in-the-middle, эксперты сумели перехватить управление фарами автомобиля, системой контроля климата и даже изменили настройки системы подзарядки, чтобы разрядить батарею как можно быстрее. Более того, исследователи Pen Test Partners обнаружили, что через модуль Wi-Fi можно вообще отключить сигнализацию автомобиля.

Wi-Fi модули всех Outlander PHEV имеют предсказуемые SSID формата REMOTEnnaaaa («n» в данном случае – цифры; «a» буквы в нижнем регистре). Разобравшись, каким образом генерируется последовательность «nnaaaa» (опять же при помощи брутфорса), исследователи воспользовались поисковиком WiGLE.net и обнаружили множество машин Outlander PHEV по всей Великобритании. Эксперты даже создали интерактивную карту, на которой обозначили все электровнедорожники.

При этом исследователи уточняют, что они даже не пытались взломать CAN-шину. Если пойти дальше и осуществить такой хак, это позволит потенциальному атакующему удаленно завести двигатель автомобиля или в любой момент «нажать» на тормоз.

Сейчас разработчики Mitsubishi, совместно с экспертами Pen Test Partners, работают над устранением проблем. Представители автопроизводителя сообщили BBC, что этот взлом стал для компании первым, так как до этого Mitsubishi ни разу не получала сообщений о подобных проблемах.

Хотя приложение Mitsubishi может инициировать обновление прошивки Wi-Fi модуля автомобиля, патч пока не готов. На данный момент исследователи рекомендуют всем владельцам Outlander PHEV отключить Wi-Fi модули и «отвязать» приложение от автомобиля. Сделать это можно непосредственно в самом приложении, зайдя в меню «Settings» и выбрав пункт «Cancel VIN Registration».